ISMS

i-doit / Kostenpflichtig

Bauen Sie ein Information-Security-Management-System mit Risikoanalyse und -management nach ISO 27001 auf

-

Risikoanalyse und -management innerhalb von i-doit

-

Unterstützt die Umsetzung nach ISO27005 und nach BSI Standard 200-3 sowie bei der Umsetzung der branchenspezifischen Sicherheitsstandards (KRITIS)

-

Import und Verwaltung von Bedrohungen, Schwachstellen und Maßnahmen aus externen Katalogen (ISO27001, BSI Grundschutzkompendium, B3S)

-

Dokumentation der Umsetzungsstatus der ausgewählten Maßnahmen

-

Risikobewertungen direkt an bereits dokumentierten Objekten

-

Reporting und Integration in das Dokumente Add-on

-

Unterstützung von Risikoanalysen einzelner Standorte innerhalb eines Mandanten

Festpreis Add-on

Der Support für dieses add-on ist bereits im i-doit Basic und Advanced Support enthalten

Für Installationsanleitungen besuchen Sie bitte unsere Knowledge Base.

Erhalten Sie einen umfassenden Überblick über Ihre (IT)-Infrastruktur und sichern Sie gleichzeitig hohe Datenqualität durch integrierte Prozesse.

Risikoanalysen nach der ISO27001 Norm werden direkt in der CMDB durchgeführt

Das ISMS Add-on bietet die Verwaltung der Sicherheitsdokumentation genau da, wo sie hingehört: Integriert in die IT-Dokumentation. Denn die IT-Dokumentation erfährt als Erstes, welche neuen Komponenten integriert oder welche Veränderungen an der IT-Infrastruktur vorgenommen wurden. Um die Sicherheitsbewertung tagesaktuell zu verwalten, ermöglicht das ISMS Add-on eine Risikoerfassung und -bewertung direkt an den Objekten (IT-Assets, Objektgruppen, Services/Geschäftsprozessen) in i-doit.

Wir meinen: Änderungsprozesse sind schon komplex genug! Die Anschaffung weiterer Software entfällt ebenso wie die redundante Datenpflege. Durch die native Integration in i-doit kann das ISMS Add-on wichtige Bestandsfunktionen wie Templates, Massenbearbeitungen und selbstverständlich das Reporting nutzen. Ihre Anwender können eigene Informationen zu den Assets problemlos ergänzen, ohne das darunter liegende Datenmodell verändern zu müssen. Für den letzten Schliff in Ihrem Risikomanagement Prozess kann auch das i-doit Dokumente Add-on die Daten des ISMS Add-ons integrieren. Hochwertig formatierte Dokumente im Corporate Design zeugen von hoher Professionalität.

Die Basis für ein erfolgreiches ISMS ist die IT-Dokumentation mit i-doit

Sie erhalten eine ganzheitliche Übersicht über die eigene (IT)-Infrastruktur, die Dokumentationsdaten finden in unterschiedlichen Prozessen Verwendung, was zu hoher Datenqualität führt.

In nur drei Schritten zur ISO27001 Norm-konformen Dokumentation der Risikobewertung

- Bereits mit der Installation des ISMS Add-ons machen Sie alle Belange zur Risikobewertung direkt im Kontext der IT-Assets erfassbar. Bekannte Risikokataloge können importiert werden (z.B. Anhang A der ISO27001 Norm, IT-Grundschutzkatalog des BSI oder der IT-Sicherheitskatalog der Bundesnetzagentur).

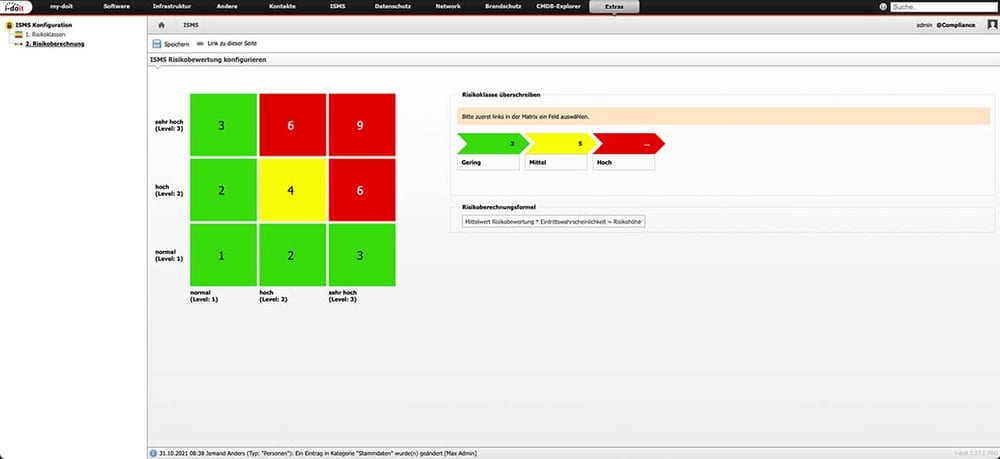

- Der zweite Schritt umfasst die individuelle Definition des Risikomanagements im Unternehmen. Dazu gehört in erster Linie eine Anpassung der im ISMS Add-on hinterlegten Kataloge. Individuelle Schadensszenarien und Maßnahmen werden erfasst, ebenso Rollen, Verantwortungen und Bewertungsmaßstäbe definiert. Die initiale Definition von Reports schließt diesen Schritt ab.

- Der dritte Schritt ist der eigentliche Beginn des Risikomanagements und damit die Kernaufgabe zur Erfüllung der ISO 27001 Norm. Dazu gehören die Sichtung und Bewertung der Assets sowie eine durch i-doit und das ISMS Add-on unterstützte Versionierung und Dokumentenlenkung im Rahmen eines sog. PDCA (Plan, Do, Check, Act

Use-Cases

i-doit unterstützt zahlreiche Anwendungsfälle in Zusammenhang mit IT-Dokumentation, ISMS und digitaler Resilienz

Sie dokumentieren aktive und passive Netzwerkelemente inklusive Verkabelung, Portbelegung, IP-Adressen und Konfigurationen zentral und nachvollziehbar.

Sie erfassen und analysieren Software und Lizenzen, überwachen Laufzeiten, Nutzer und Berechtigungen und vermeiden Lizenzverstöße sowie unnötige Kosten.

Sie analysieren Ihre IT-Infrastruktur, erkennen Dokumentationslücken und erstellen standort-, nutzer- oder kostenstellenbezogene Reports sowie Audit-PDFs.

Sie dokumentieren und verwalten Verträge zentral, verknüpfen diese mit Objekten und Verantwortlichen und werden automatisch über Fristen und Laufzeiten informiert.

Sie dokumentieren Wartungen und Lifecycles, machen Änderungen nachvollziehbar, automatisieren Abläufe und behalten Zuständigkeiten und Garantiefristen im Blick.n.

Sie dokumentieren Standorte, Räume und Infrastruktur, verknüpfen diese mit Ansprechpartnern und visualisieren auch Serverräume übersichtlich.

Verwandte Add-ons

Erweitern Sie i-doit um DSGVO-relevante Bereiche. Die Stammdaten bleiben, das erweiterte Rechtesystem sorgt für die Sicherheit.

Vom Hardware-Übergabeschein bis zum Desaster Recovery Plan. Erstellen Sie ansprechende Dokumente – auch als PDF – mit tagesaktuellen Daten aus Ihrer CMDB – automatisch! von jeglicher Hardware revisionssicher dokumentieren.

Dokumentieren Sie in i-doit Berechtigungen für Anwendungen und vervollständigen Sie die Daten mit der Gruppenzuordnung aus dem Active Directory.

Bauen Sie Managementsystems für die Informationssicherheit (ISMS) nach der IT-Grundschutz-Methodik des BSI auf.

Jetzt Ihr persönliches Angebot anfordern!

Entdecken Sie, wie das i-doit Add-on ISMS Ihre Prozesse optimiert. Kontaktieren Sie uns – wir stellen Ihnen alle benötigten Informationen umgehend zur Verfügung!

Telefon: +49 (0) 211 - 699 31 0