ITIL

Software, Use Cases & Lösungen

4.7/5 auf Capterra | 2.000+ zufriedene Kunden

Was ist ITIL?

ITIL (Information Technology Infrastructure Library) ist ein weltweit anerkanntes Rahmenwerk, das definiert, wie IT-Services geplant, bereitgestellt, betrieben und kontinuierlich verbessert werden.

Im Gegensatz zu rein operativen IT-Prozessen schafft ITIL einen ganzheitlichen Standard für Servicequalität, Verantwortlichkeiten, Wertschöpfung und Risikominimierung – unabhängig von Unternehmensgröße oder Branche.

ITIL beantwortet nicht nur „Wie lösen wir IT-Probleme?“, sondern „Wie entsteht langfristig stabiler IT-Betrieb mit klaren Rollen, wiederholbaren Prozessen und messbaren Ergebnissen?“

Es sorgt dafür, dass Servicebereitstellung, Incident-Management, Änderungen, Wartung, Betrieb und Verbesserung nicht von Einzelpersonen abhängig sind, sondern auf dokumentierten Vorgehensweisen basieren.

Durch ITIL entsteht eine Verbindung zwischen Business und IT:

Die IT liefert keinen Selbstzweck, sondern unterstützt konkrete Geschäftsziele, SLAs, Kundenerwartungen und regulatorische Anforderungen.

Das Framework reduziert Risiken, senkt Betriebskosten, verhindert Ausfälle und steigert die Verfügbarkeit, weil Entscheidungen nicht reaktiv, sondern systematisch getroffen werden.

GRC Use-Cases

Anwendungsfälle rund um ISMS, Risiko- und Compliance-Management

Sie steuern Audits zentral, planen Prüfungen, dokumentieren Ergebnisse und generieren automatisch Auditberichte.

Sie verwalten Dokumente revisionssicher, versionieren und bearbeiten sie direkt im Tool und nutzen Vorlagen sowie Importfunktionen.

i-doit unterstützt GAP-Analysen nach Standards wie ISO 27001, ISO 9001 oder NIS2 inklusive Reifegradbewertung, Verantwortlichkeiten und Dokumentenzuordnung.

Sie bewerten und verwalten Lieferanten zentral, dokumentieren Verträge und pflegen Kontaktdaten sowie Ersatzlieferanten.

Sie leiten Maßnahmen ab, verteilen Aufgaben, verfolgen Fristen und erhalten automatische Benachrichtigungen per Mail.

Sie dokumentieren und bewerten Sicherheitsvorfälle ISO- und NIS2-konform, ordnen betroffene Assets zu und leiten Maßnahmen zentral ab.

ITIL – Services strukturiert planen, betreiben und verbessern

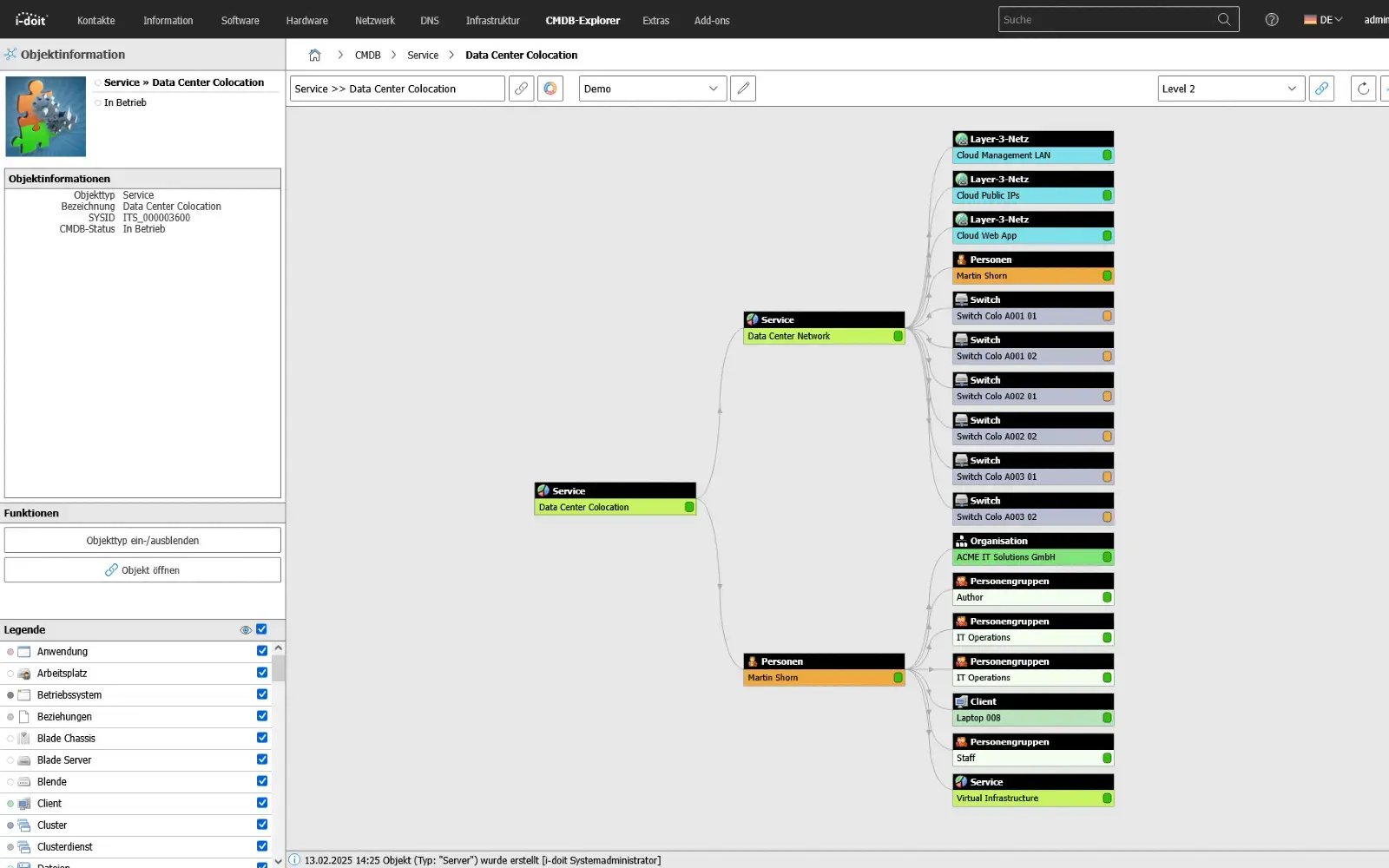

ITIL liefert den Rahmen, um IT-Services nicht als einzelne technische Komponenten, sondern als vollständige Leistungsversprechen zu betrachten. i-doit bildet diese Services nicht theoretisch ab, sondern verknüpft sie mit realen Objekten des Unternehmens – Servern, Clients, Netzkomponenten, Lizenzen, Verantwortlichen, Verträgen und Abhängigkeiten.

Damit entstehen nachvollziehbare Serviceketten: von der Anforderung über Bereitstellung und Betrieb bis zur Wartung und Stilllegung. Entscheidungen basieren nicht auf Bauchgefühl oder dem Wissen einzelner Mitarbeiter, sondern auf einer konsistenten CMDB-Grundlage.

Vorteile:

- Transparente Servicearchitektur: Services werden nicht nur beschrieben, sondern mit Assets, Rollen und Prozessen verknüpft.

- Standardisierte Abläufe: ITIL-Prozesse wie Incident-, Change- oder Request-Fulfillment greifen direkt auf dokumentierte Infrastruktur zurück und sind nicht losgelöst voneinander.

- Kontinuierliche Verbesserung: Durch Historien, Abhängigkeiten und Servicemetriken entsteht eine belastbare Basis für Optimierung statt Reaktion auf Einzelprobleme.

Mit i-doit sehen Sie Beziehungen und Abhängigkeit zwischen Systemen, Anwendungen, Verträgen, Personen und sonstigen Assets

Ticketing

Vorgänge, Störungen und Aufgaben direkt mit Assets verknüpfen

Durch die Anbindung eines Ticketsystems wird i-doit zur zentralen Informationsquelle im IT-Support. Beim Erstellen eines Tickets stehen alle relevanten Daten zum betroffenen Gerät, Nutzer oder Service sofort bereit – inklusive Historie, Störungen, Softwareständen und Verträgen. Vorgänge lassen sich direkt mit den zugehörigen Assets verknüpfen, sodass Support und Technik mit derselben Datenbasis arbeiten. Der bidirektionale Austausch hält alle Informationen automatisch aktuell und reduziert manuellen Aufwand.

Vorteile:

- Schnellere Fehleranalyse: Alle relevanten Asset- und Benutzerinformationen stehen beim Ticket direkt bereit, wodurch Ursachen schneller identifiziert werden.

- Einheitlicher Informationsstand: Support, Technik und Management arbeiten mit derselben Datenbasis durch die direkte Verknüpfung von Tickets und CMDB-Objekten.

- Automatisierte Aktualität: Bidirektionale Synchronisation hält Stammdaten, Status und Änderungen ohne manuellen Aufwand stets aktuell.

Tickets können in i-doit direkt mit Assets verknüpft werden um alle zugehörigen Vorgänge strukturiert aufzulisten.

IT Assetmanagement und Discovery

Automatisierte Netzwerkinventarisierung für konsistente Datenqualität und minimierte Pflegeaufwände

Ein Discovery-Tool inventarisiert Ihr Netzwerk automatisch und hält die CMDB i-doit ohne manuellen Aufwand aktuell. Geräte, Änderungen und neue Systeme werden erkannt, strukturiert übernommen und direkt den passenden Objekten zugeordnet. Schatten-IT wird sichtbar, Daten bleiben konsistent und der Pflegeaufwand sinkt erheblich.

Vorteile:

- Automatische Aktualität: Neue Geräte und Änderungen werden ohne manuelle Pflege direkt übernommen.

- Erhöhte Transparenz: Versteckte Systeme und Schatten-IT werden sichtbar und sauber dokumentiert.

- Deutlich weniger Aufwand: Inventarisierung, Abgleiche und Updates laufen im Hintergrund mit minimalem Personaleinsatz.

Monitoring

Betriebszustände und Ereignisse im Kontext der Dokumentation

Monitoring-Systeme ermitteln den Status von Systemen und Services in Echtzeit. Durch die Verknüpfung mit i-doit werden diese Zustände nicht isoliert betrachtet, sondern im Kontext der dokumentierten Assets.

Warnungen, Schwellenwerte und Verfügbarkeiten beziehen sich damit auf konkrete Geräte, Server, Anwendungen oder Netzsegmente. Die gesammelten Statusinformationen ergänzen die Dokumentation und bilden eine belastbare Basis für Planung, Fehlersuche und Servicequalität.

Vorteile:

- Aktuelle Betriebsdaten an den betroffenen Assets sichtbar

- Identifikation von Störungen mit Bezug zu Standorten oder Abhängigkeiten

- Rückschlüsse auf Engpässe oder wiederkehrende Fehler

- Unterstützung von Trendanalysen, Wartungszyklen und Kapazitätsplanung

Mit dem CMDB Explorer sehen Sie zu jeglichen Assets alle bestehenden Beziehungen und Abhängigkeiten.

Branchen

Sehen Sie ich alle Lösungen für Ihre Branche an

Read More

Wie Sie i-doit als zentrales Tool für ITIL-basiertes IT-Servicemanagement nutzen

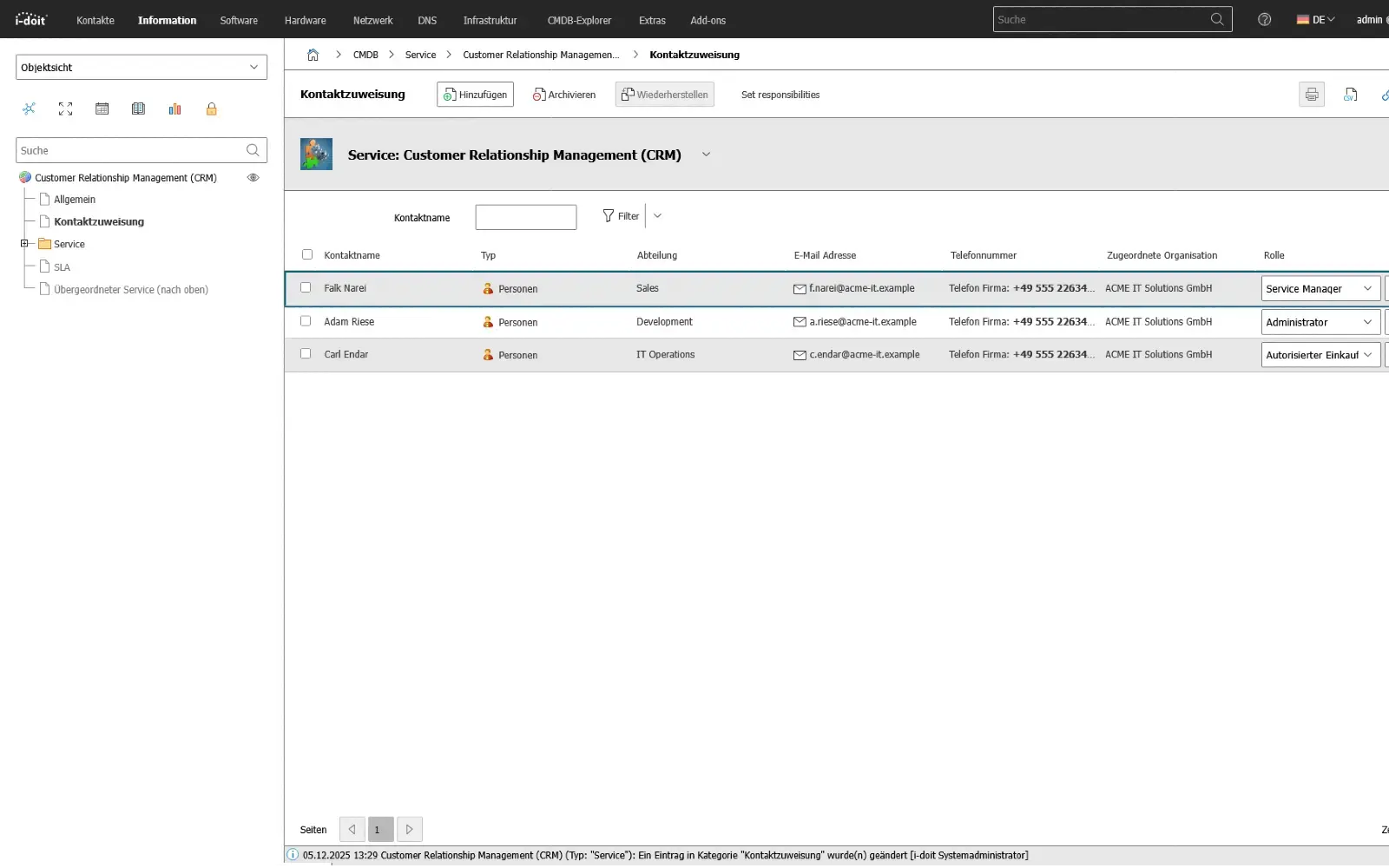

Verantwortlichkeiten nach ITIL erfassen

der CMDB strukturieren

aus der Dokumentation ableiten

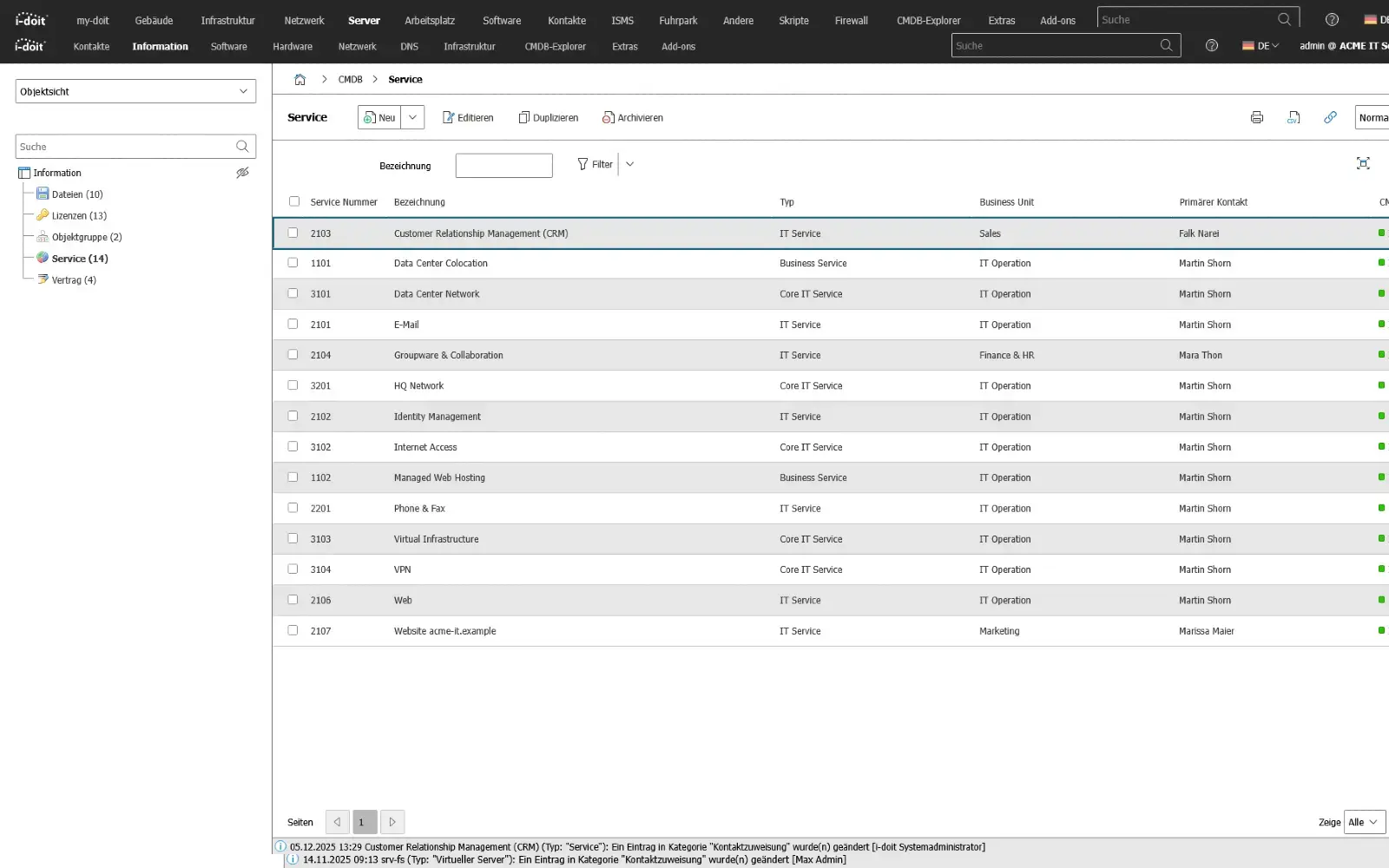

1. Services, Infrastruktur und Verantwortlichkeiten nach ITIL erfassen

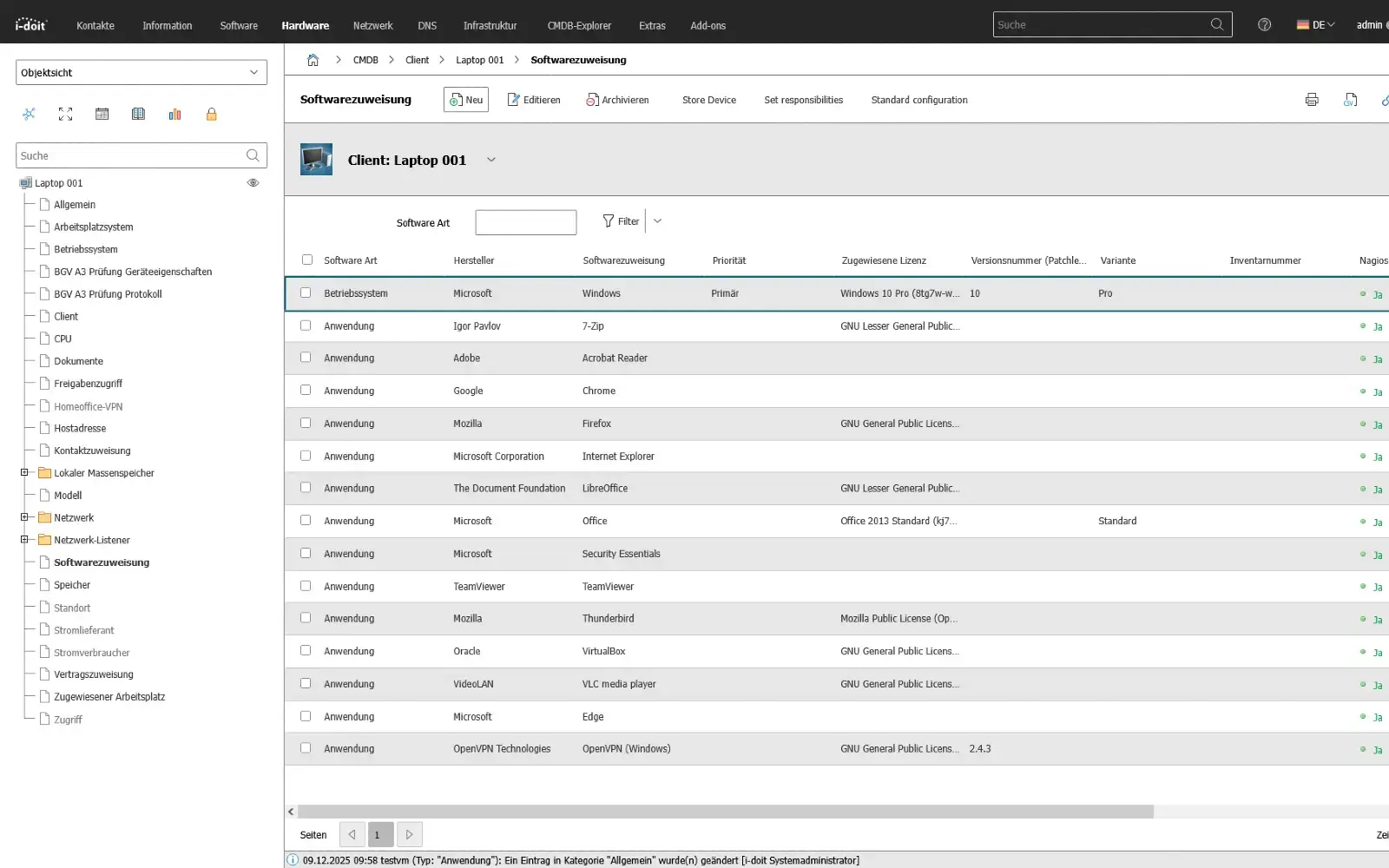

Im ersten Schritt werden nicht nur einzelne Geräte dokumentiert, sondern die IT-Landschaft so abgebildet, wie ITIL sie betrachtet: als Services mit zugrunde liegender Infrastruktur. In i-doit werden dazu Services, unterstützende Systeme, Anwendungen, Standorte, Nutzergruppen und Lieferanten als eigene Objekte mit klar definierten Attributen angelegt und miteinander verknüpft.

Rollen, Verantwortlichkeiten und Eskalationspfade lassen sich direkt zuordnen, sodass zu jedem Service sichtbar ist, welche Technik dahintersteht, wer operativ zuständig ist und welche Abhängigkeiten bestehen. Damit entsteht eine CMDB, die nicht nur Bestandsdaten verwaltet, sondern die fachliche Sicht des IT-Servicemanagements abbildet.

2. ITIL Prozesse auf Basis der CMDB strukturieren

Im zweiten Schritt werden die zentralen ITIL Prozesse wie Incident Management, Change Management, Request Fulfillment oder Problem Management auf der bestehenden Dokumentation aufgesetzt. Vorgänge beziehen sich nicht mehr nur auf Tickets oder Nummern, sondern auf konkrete Services und die ihnen zugeordneten Assets in i-doit.

Störungen, Änderungen und Serviceanfragen können so gezielt im Kontext bewertet werden. Auswirkungen auf abhängige Systeme, Standorte oder Nutzergruppen sind sofort erkennbar, weil die zugrunde liegende Struktur bereits dokumentiert ist. Entscheidungen in den Prozessen stützen sich damit auf eine geprüfte Informationsbasis statt auf Einzelwissen oder manuelle Listen.

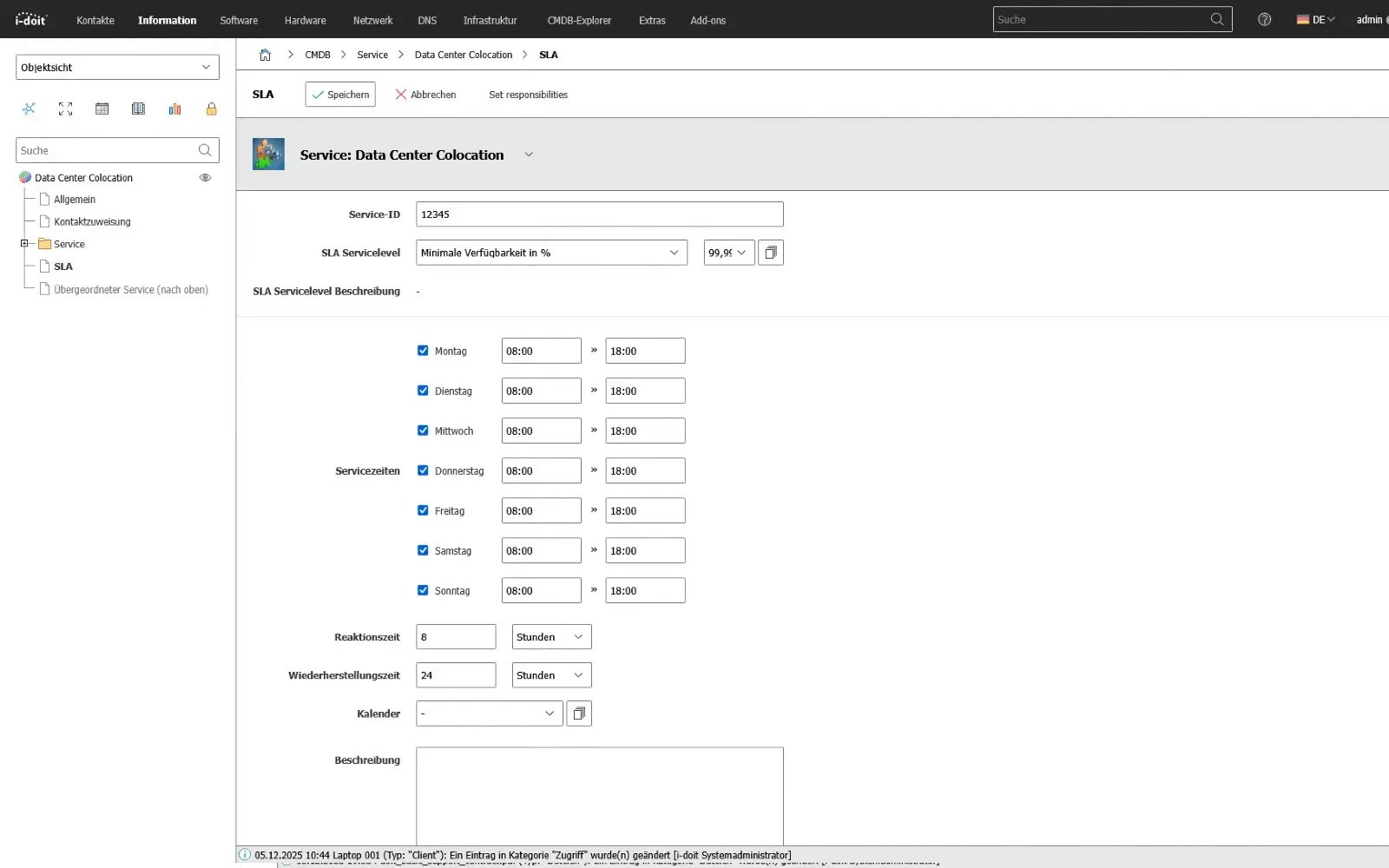

3. Servicequalität, SLAs und Verbesserungen aus der Dokumentation ableiten

Im dritten Schritt wird die Dokumentation aktiv zur Steuerung und Verbesserung der Servicequalität genutzt. Wiederkehrende Störungen, risikoreiche Änderungen oder Engpässe in bestimmten Services werden über Historien, Verknüpfungen und Auswertungen sichtbar. Monitoring- und Ticketdaten können mit den dokumentierten Services kombiniert werden, um Verfügbarkeiten, SLA-Erfüllung und typische Problemfelder zu erkennen.

Auf dieser Grundlage lassen sich Maßnahmen zur Stabilisierung oder Optimierung gezielt planen und nachverfolgen. ITIL wird damit nicht als theoretischer Rahmen verstanden, sondern als kontinuierlicher Verbesserungsprozess, der auf der in i-doit aufgebauten Service- und Infrastrukturabbildung aufsetzt.

Erfassen Sie Kennzahlen und Reaktionszeiten zu SLAs und OLAs

Weitere Anwendungsfälle für die Implementierung von ITIL konformen Prozessen

(Change Tracking)

und Berechtigungen

Service-Lebenszyklus

IT-Servicekatalog

Ein Servicekatalog definiert klar, welche Leistungen die IT bereitstellt, für wen sie gelten und unter welchen Bedingungen sie genutzt werden können.

Statt lose Anfragen oder private Workflows zu bearbeiten, werden Services standardisiert: vom Arbeitsplatzsetup bis zum Datenbankzugriff. Fachbereiche wissen, was sie bestellen können, welche Kosten entstehen, wer zuständig ist und welche Leistung zugesichert wird.

Ein strukturierter Servicekatalog verhindert Schatten-IT, reduziert Rückfragen und schafft Erwartungssicherheit.

IT-Teams arbeiten nicht mehr reaktiv, sondern liefern nachvollziehbare Leistungen mit vereinbarten Zielen — unabhängig davon, ob sie intern erbracht oder extern eingekauft werden.

Vorteile:

- Klar definierte Leistungen statt individueller Tickets

- Transparenz über Kosten, Zuständigkeiten und Bereitstellungszeiten

- Reduzierte Abstimmungs- und Klärungsprozesse

- Erwartungsmanagement zwischen IT und Fachbereichen

- Grundlage für SLAs und Serviceverbesserungen

Änderungsverfolgung (Change Tracking)

Änderungen sind eine der größten Risikofaktoren im IT-Betrieb — Updates, Migrationen, Konfigurationen oder neue Services können ganze Systeme stilllegen.

Mit einer nachvollziehbaren Änderungsverfolgung werden Veränderungen geplant, bewertet und dokumentiert: Welche Systeme sind betroffen, warum wurde der Change durchgeführt, welcher Plan existiert im Fehlerfall, und wer hat freigegeben?

Die gesamte Change-Historie ist damit nicht nur Protokoll, sondern operative Lernbasis:

Auswirkungen, Fehlerbilder, Rollback-Erfahrungen und Zeitfenster werden über die Zeit zu einem Wissensarchiv, das spätere Freigaben sicherer macht und Risiken reduziert.

Vorteile:

- Reproduzierbare Änderungen statt improvisierter Eingriffe

- Minimiertes Ausfallrisiko durch Backout- und Teststrategien

- Transparente Verantwortlichkeiten und Freigaben

- Besser planbare Wartungsfenster

- Nachvollziehbare Auswirkungen für Betrieb, Audit und Compliance

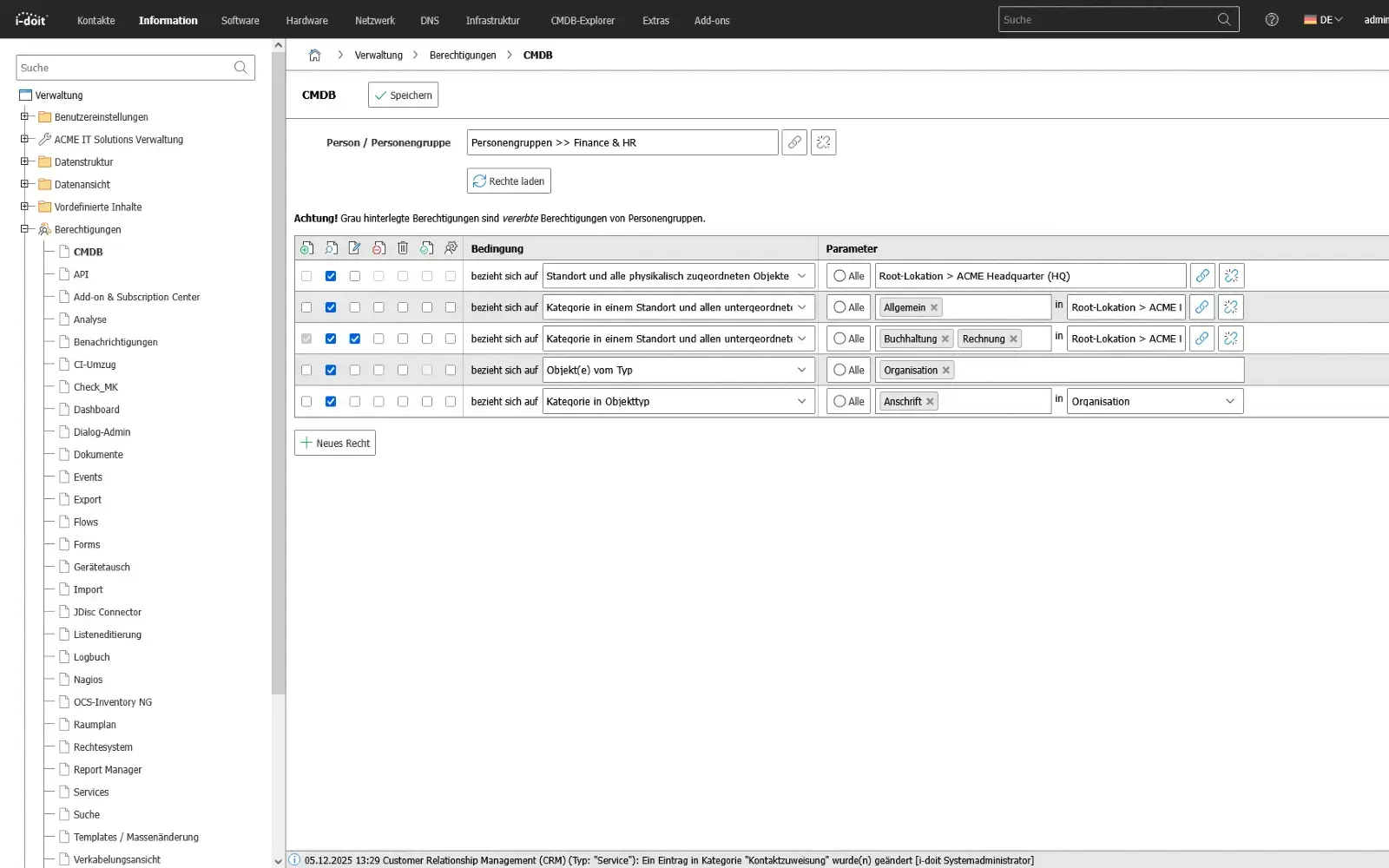

Rollen, Zugriff und Berechtigungen

Zugriff ist nicht nur ein technisches Thema, sondern ein organisatorisches Risiko.

Fehlende Rechte stoppen Produktionsprozesse, zu viele Rechte öffnen Sicherheitslücken.

Berechtigungen müssen deshalb nicht anhand von Personen verteilt werden, sondern anhand von Rollen, Diensten und Verantwortlichkeiten — mit klar definierten Übergaben bei Wechsel, Abteilung oder Projekt.

Ein strukturiertes Berechtigungsmodell ermöglicht es, Verantwortlichkeiten transparent zu delegieren und im Auditfall ohne Diskussion nachzuweisen, wer wofür Zugriff hatte und warum.

Statt manuell Benutzerlisten zu pflegen, entsteht ein System, das Rechtestrukturen mit Geschäftsprozessen verknüpft.

Vorteile:

- Risiken reduziert durch rollenbasierte Zugänge statt Einzelentscheidungen

- Nachvollziehbare Änderungen bei Onboarding, Wechsel und Offboarding

- Klare Trennung von technischen und organisatorischen Berechtigungen

- Audit-sichere Dokumentation ohne Wissensverlust

- Konsistente Autorisierung über Teams, Standorte und Systeme hinweg

Asset- und Service-Lebenszyklus

Jeder IT-Service hat einen Lebenszyklus: Einführung, Betrieb, Optimierung und Abschaltung.

Nicht jeder Service wird unendlich betrieben, und nicht jedes Tool ist langfristig tragbar.

ITIL behandelt Services deshalb wie Produkte: Sie werden entworfen, bewertet, bereitgestellt, verbessert und am Ende kontrolliert dekommissioniert.

Der Service-Lifecycle verhindert, dass Systeme „einfach weiterlaufen“, bis sie zu einem Risiko werden.

Planbare Übergänge reduzieren technische Schulden, sichern Betriebskosten, vermeiden Störfälle und schaffen Raum für Modernisierung ohne operative Unterbrechungen.

Vorteile:

- Planbare Einführung und kontrollierte Abschaltung statt spontaner Migration

- Reduzierung technischer Schulden durch aktive Weiterentwicklung

- Wirtschaftlichere Investitionsentscheidungen über den gesamten Lebenszeitraum

- Weniger Betriebsrisiko, da veraltete Services nicht „durchschleppen“

- Kontinuierliche Verbesserung mit messbaren Ergebnissen

.png?width=300&name=Contact%20(1).png)

Buchen Sie Ihre persönliche Live-Demo

Unser i-doit Team nimmt sich gerne Zeit, um Sie bei Ihrem Anwendungsfall persönlich zu beraten.

Integrationen

i-doit lässt sich nahtlos mit IT Service-Desk-Systemen verbinden, um Ihre Support-Prozesse zu optimieren. Beispiele für kompatible Systeme sind ((OTRS)) Community Edition, KIX Service Management und Zammad.

Durch die flexible API kann i-doit mit zahlreichen Softwarelösungen integriert werden, unter anderem mit ERP Systemen.

Um automatisiert Daten und Assets zu Ihrem i-doit System hinzuzufügen, empfehlen wir die Verwendung von spezialisierten Inventarisierungs-Systemen, wie JDisc oder OCS.

Mit i-doit dokumentieren Sie Ihre Netzwerktopologie detailliert und übersichtlich und können Integrationen einbinden.

Für eine zentrale und sichere Benutzer- und Rechteverwaltung kann i-doit in Verzeichnisdienste wie LDAP oder Active Directory integriert werden.

i-doit ist wie gemacht für den gemeinsamen Betrieb von Monitoring Systemen. Beispiele sind hier: Nagios oder Checkmk.

Passende Add-ons

Unsere Add-ons für modulare Funktionserweiterung

Erstellen Sie leistungsstarke Automatisierungen ohne Programmierkenntnisse ganz einfach nach einem Zeitplan oder manuell per Knopfdruck starten.

Erhalten Sie 4 leistungsstarke Add-ons zum Preis von 2! Flows, Documents, Analysis and Forms.

Dokumente auch als PDF automatisch erstellen mit tagesaktuellen Daten (z.B. Hardware-Übergabeschein oder Desaster Recovery Plan).

Automatisieren Sie den Betrieb Ihres Rechenzentrums mit den aktuellen Daten aus der CMDB. Ereignisse (Events) lösen die weiteren Prozesse aus und steuern diese.

Das Maintenance Add-on unterstützt die Planung, Durchführung und Dokumentation von Wartungen und Prüfungen. Wartungsintervalle, Termine und Zuständigkeiten werden zentral verwaltet und direkt mit den jeweiligen Geräten, Anlagen oder Systemen verknüpft.

Mit dem API Add-on lassen sich Daten automatisiert in i-doit lesen, schreiben und aktualisieren. Perfekt für Integrationen mit Ticket-Systemen, Inventarisierungs-Tools oder eigenen Automationen.

Add-on für mächtige Datenanalyse. Berechnen Sie Servicekosten, prüfen Sie die Datenqualität der CMDB und führen Sie Ausfallsimulationen durch.

Erstellen Sie auf einfache Weise Formulare, die Sie Nutzern zur vereinfachten Dateneingabe zur Verfügung stellen. Beispiel: Hardware oder Waren selbst dokumentieren lassen.

Bauen Sie ein Information-Security-Management-System mit Risikoanalyse und -management nach ISO 27001 auf.

Integrieren Sie das Monitoring-System Checkmk2 in i-doit. Abgleiche zwischen SOLL und IST aus CMDB und Monitoring werden damit unterstützt.

Hinterlegen Sie Buttons mit eigenen Triggern und starten Sie IT-Prozesse direkt aus i-doit –z.B. das automatische Deployen einer virtuellen Maschine.

Mit diesem Add-on können Sie ein Managementsystem für die Informationssicherheit (ISMS) nach IT-Grundschutz-Methodik des BSI erstellen.