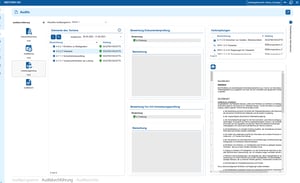

Auditmanagement

4.7/5 auf Capterra | 2.000+ zufriedene Kunden

Die 6 wichtigsten Funktionen für Auditmanagement

Eigene Auditprogramme können einfach zusammengestellt werden

Das Tool führt einen durch das Audit, von der Dokumentenprüfung über die Auditplanung bis zur Umsetzungsprüfung

Ein Auditbericht wird automatisch erstellt

Aufgaben per Knopfdruck ableiten und verfolgen

Schnelle Visualisierung über personalisierbare Dashboards

Audits planen und durchführen, von der Prüfung bis zum Bericht

Wie lassen sich Audits effizient planen und durchführen?

Regelmäßige interne Audits sind essenziell, erfordern jedoch Planung, Struktur und Nachverfolgung. Ohne Unterstützung ist der Aufwand hoch und Ergebnisse bleiben schwer vergleichbar.

i-doit bietet ein integriertes Auditmanagement: Dokumentenprüfung, Audit- und Terminplanung sowie Umsetzungsprüfungen erfolgen direkt im Tool. Auditprogramme können individuell erstellt werden, als Ergebnis wird stets ein Auditbericht erzeugt.

Vorteile:

- Auditplanung, Prüfung und Nachverfolgung in einem Tool

- Individuell konfigurierbare Auditprogramme

- Einheitliche Auditberichte als Ergebnis

- Hohe Transparenz über Auditstatus und Ergebnisse

.png?width=300&name=Contact%20(1).png)

Buchen Sie Ihre persönliche Live-Demo

Unser i-doit Team nimmt sich gerne Zeit, um Sie bei Ihrem Anwendungsfall persönlich zu beraten.

Add-ons

Unsere Add-ons für modulare Funktionserweiterung

Add-on für mächtige Datenanalyse. Berechnen Sie Servicekosten, prüfen Sie die Datenqualität der CMDB und führen Sie Ausfallsimulationen durch.

Erstellen Sie leistungsstarke Automatisierungen ohne Programmierkenntnisse ganz einfach nach einem Zeitplan oder manuell per Knopfdruck starten.

Bauen Sie ein Information-Security-Management-System mit Risikoanalyse und -management nach ISO 27001 auf.

Dokumente auch als PDF automatisch erstellen mit tagesaktuellen Daten (z.B. Hardware-Übergabeschein oder Desaster Recovery Plan).

Integrieren Sie das Monitoring-System Checkmk2 in i-doit. Abgleiche zwischen SOLL und IST aus CMDB und Monitoring werden damit unterstützt.

Erstellen Sie auf einfache Weise Formulare, die Sie Nutzern zur vereinfachten Dateneingabe zur Verfügung stellen. Beispiel: Hardware oder Waren selbst dokumentieren lassen.

Hinterlegen Sie Buttons mit eigenen Triggern und starten Sie IT-Prozesse direkt aus i-doit –z.B. das automatische Deployen einer virtuellen Maschine.

Mit diesem Add-on können Sie ein Managementsystem für die Informationssicherheit (ISMS) nach IT-Grundschutz-Methodik des BSI erstellen.

Verwandte Use-Cases

i-doit bietet Unternehmen umfassende Funktionen und Schnittstellen

Sie binden Ticketsysteme, Automatisierungstools und Monitoring-Systeme wie Zammad oder n8n per API direkt an.

Sie dokumentieren Arbeitsplätze mit Geräten, Peripherie und Verantwortlichen und steuern Übergaben sowie Rücknahmen zentral.

Sie steuern Audits zentral, planen Prüfungen, dokumentieren Ergebnisse und generieren automatisch Auditberichte.

Sie analysieren Ihre IT-Infrastruktur, erkennen Dokumentationslücken und erstellen standort-, nutzer- oder kostenstellenbezogene Reports sowie Audit-PDFs.

Sie werden automatisch über Fristen, Lizenzen und Garantien informiert und behalten Status und Handlungsbedarf im Blick.

Sie erfassen Clients, Server, Drucker und Peripherie automatisch und dokumentieren Hardware, Software und QR-Codes zentral.

Sie verwalten Benutzer, Konten und Rechte zentral, dokumentieren Verantwortlichkeiten und steuern Zugriffe pro System inklusive LDAP- und Gruppenanbindung.

Sie dokumentieren Datenschutzvorfälle DSGVO-konform, bewerten Risiken und leiten Maßnahmen zentral ab.

Sie verwalten Dokumente revisionssicher, versionieren und bearbeiten sie direkt im Tool und nutzen Vorlagen sowie Importfunktionen.

Sie erstellen technische und organisatorische Wiederanlaufpläne mit automatischer Berechnung der Wiederanlaufzeiten.

i-doit unterstützt GAP-Analysen nach Standards wie ISO 27001, ISO 9001 oder NIS2 inklusive Reifegradbewertung, Verantwortlichkeiten und Dokumentenzuordnung.

Sie verknüpfen Tickets mit betroffenen Geräten, analysieren Ursachen über Abhängigkeiten und überwachen SLAs zentral.

Sie erfassen und identifizieren Assets eindeutig per QR- und Barcode, erstellen individuelle Labels und inventarisieren Geräte mobil über App und Printer Tool.

Sie dokumentieren Notfallkonzepte, Systemhandbücher, Backups und Disaster-Recovery zentral und nachvollziehbar.

Sie dokumentieren Wartungen und Lifecycles, machen Änderungen nachvollziehbar, automatisieren Abläufe und behalten Zuständigkeiten und Garantiefristen im Blick.

Sie bewerten und verwalten Lieferanten zentral, dokumentieren Verträge und pflegen Kontaktdaten sowie Ersatzlieferanten.

Sie leiten Maßnahmen ab, verteilen Aufgaben, verfolgen Fristen und erhalten automatische Benachrichtigungen per Mail.

Sie integrieren Monitoring-Daten direkt in die IT-Dokumentation, sehen Ausfälle am Asset und verknüpfen Status mit der Change-Historie.

Sie dokumentieren aktive und passive Netzwerkelemente inklusive Verkabelung, Portbelegung, IP-Adressen und Konfigurationen zentral und nachvollziehbar.

Sie steuern Ein- und Austritte inklusive Geräteübergaben, Rückgaben und Einweisungsnachweisen zentral..

i-doit ermöglicht Schutzbedarfsanalysen mit automatischer Vererbung in die Infrastruktur, Gefährdungsbewertung und Nachverfolgung von Maßnahmen.

Sie dokumentieren und bewerten Sicherheitsvorfälle ISO- und NIS2-konform, ordnen betroffene Assets zu und leiten Maßnahmen zentral ab.

Sie erfassen und analysieren Software und Lizenzen, überwachen Laufzeiten, Nutzer und Berechtigungen und vermeiden Lizenzverstöße sowie unnötige Kosten.

Sie dokumentieren Standorte, Räume und Infrastruktur, verknüpfen diese mit Ansprechpartnern und visualisieren auch Serverräume übersichtlich.

Sie dokumentieren und verwalten Verträge zentral, verknüpfen diese mit Objekten und Verantwortlichen und werden automatisch über Fristen und Laufzeiten informiert.

Sie behalten Server, VMs, Abhängigkeiten und Zertifikate zentral und automatisch synchronisiert im Blick.