KRITIS

Software, Use Cases & Lösungen

4.7/5 auf Capterra | 2.000+ zufriedene Kunden

Was ist KRITIS?

Einführung

Als kritische Infrastrukturen (KRITIS) gelten Organisationen und Einrichtungen, deren Dienstleistungen für das öffentliche Leben und die Wirtschaft unverzichtbar sind, etwa in den Bereichen Energie, Wasser, Gesundheit, Verkehr oder IT.

KRITIS verpflichtet Betreiber, Risiken zu erkennen, geeignete Sicherheitsmaßnahmen umzusetzen und deren Wirksamkeit nachzuweisen, um die Verfügbarkeit und Funktionsfähigkeit kritischer Infrastrukturen sicherzustellen.

KRITIS schafft einen Rahmen für:

- den strukturierten Umgang mit Risiken

- klar definierte Verantwortlichkeiten

- technische und organisatorische Schutzmaßnahmen

- Notfallmanagement und Sicherheitsvorfälle

- nachvollziehbare Nachweise gegenüber Behörden

Use-Cases

Anwendungsfälle rund um ISMS, Risiko- und Compliance-Management

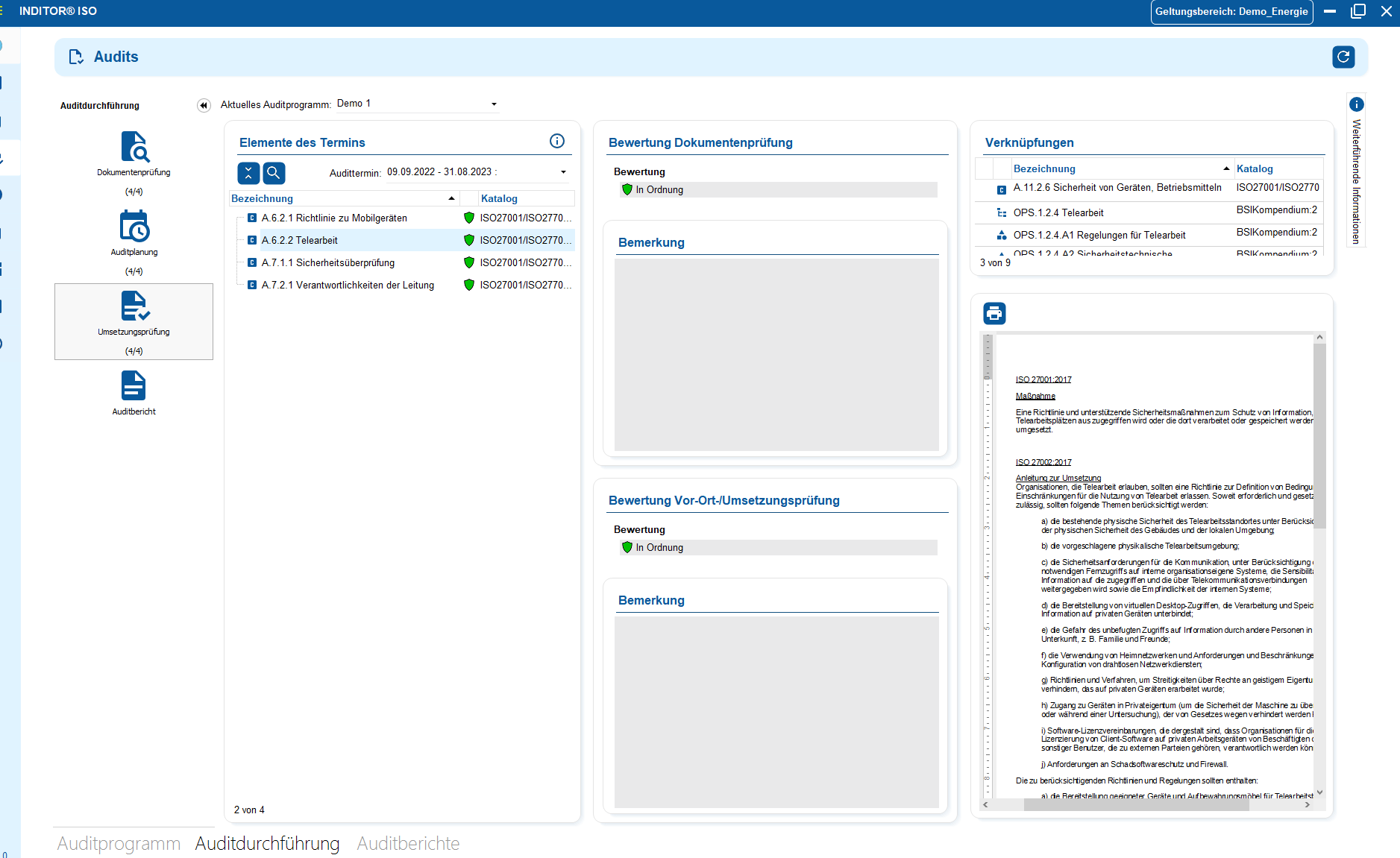

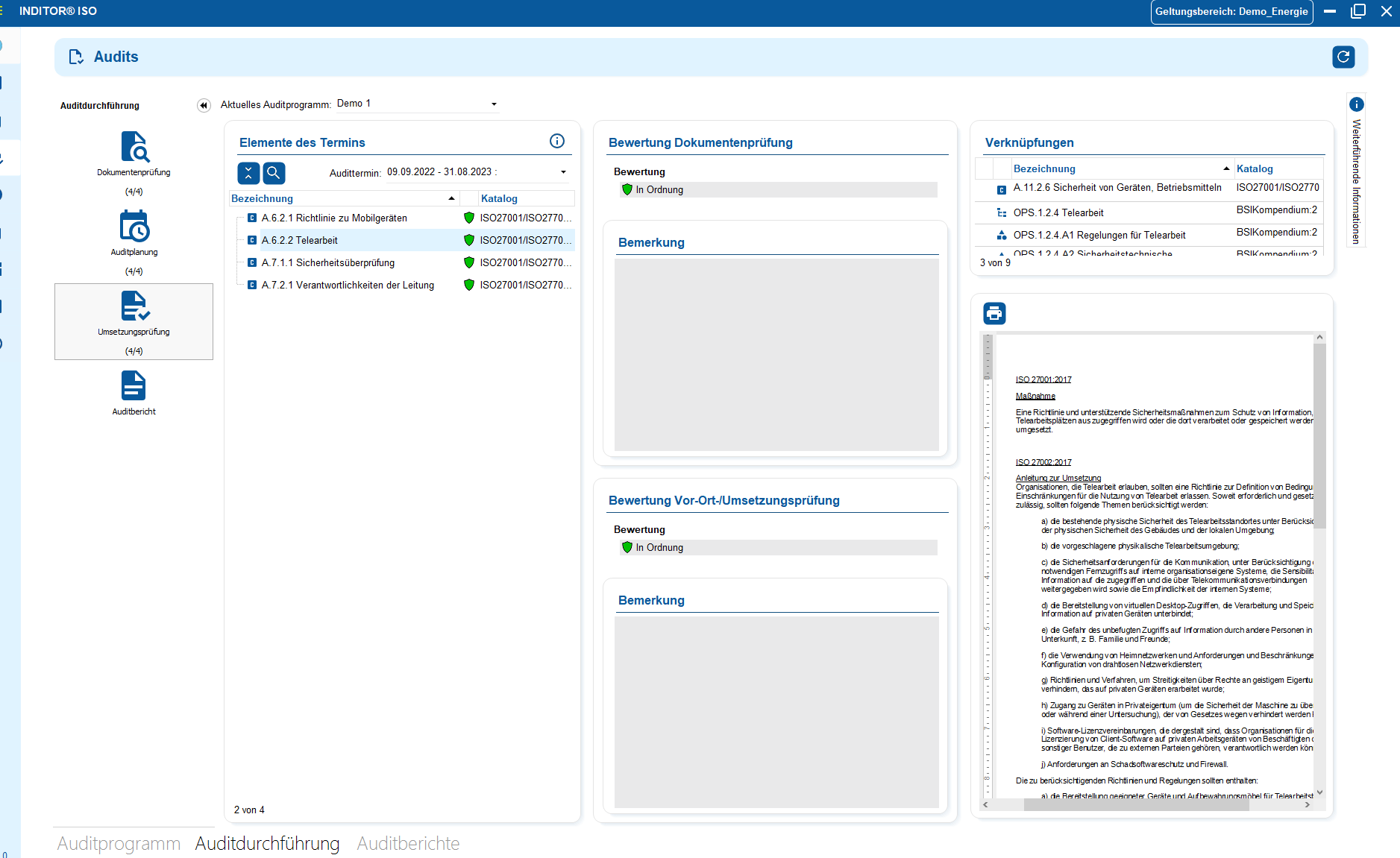

Sie steuern Audits zentral, planen Prüfungen, dokumentieren Ergebnisse und generieren automatisch Auditberichte.

Sie verwalten Dokumente revisionssicher, versionieren und bearbeiten sie direkt im Tool und nutzen Vorlagen sowie Importfunktionen.

i-doit unterstützt GAP-Analysen nach Standards wie ISO 27001, ISO 9001 oder NIS2 inklusive Reifegradbewertung, Verantwortlichkeiten und Dokumentenzuordnung.

Sie bewerten und verwalten Lieferanten zentral, dokumentieren Verträge und pflegen Kontaktdaten sowie Ersatzlieferanten.

Sie leiten Maßnahmen ab, verteilen Aufgaben, verfolgen Fristen und erhalten automatische Benachrichtigungen per Mail.

Sie dokumentieren und bewerten Sicherheitsvorfälle ISO- und NIS2-konform, ordnen betroffene Assets zu und leiten Maßnahmen zentral ab.

Warum ISMS?

Warum ein Informations-Sicherheit

Management System die Basis bildet

Betreiber kritischer Infrastrukturen stehen häufig vor demselben Problem: Es gibt keine zentrale Informationsbasis für sicherheitsrelevante Themen. Zuständigkeiten sind verteilt, Risiken werden punktuell betrachtet und Maßnahmen liegen in Ordnern, Tabellen oder Abteilungen.

KRITIS verlangt jedoch kein Sammelsurium einzelner Maßnahmen, sondern ein funktionierendes Managementsystem, das Risiken, Prozesse, Verantwortlichkeiten und Nachweise nachvollziehbar steuert.

Ohne ISMS entstehen Lücken, die spätestens bei einer Prüfung auffallen: fehlende Abhängigkeiten, unklare Rollen, kein Nachweis der Wirksamkeit.

Vorteile:

- Klarer Einstieg: Strukturiertes Modell für Risiken, Maßnahmen, Schutzbedarfe, Verantwortlichkeiten und Dokumente — ohne verstreute Excel-Listen oder heterogene Ablagen.

- Lückenlose Nachvollziehbarkeit: Jede Entscheidung, Prüfung, Wirksamkeitsbewertung und Änderung wird versioniert und historisiert — ein zentraler Punkt für KRITIS-Prüfungen.

- Prozessunterstützung nach KRITIS: Risikoanalyse, Risikobehandlung, Notfall- und Wiederanlaufplanung, Dienstleistersteuerung, Incident-Management und kontinuierliche Verbesserung sind integriert und systematisch steuerbar.

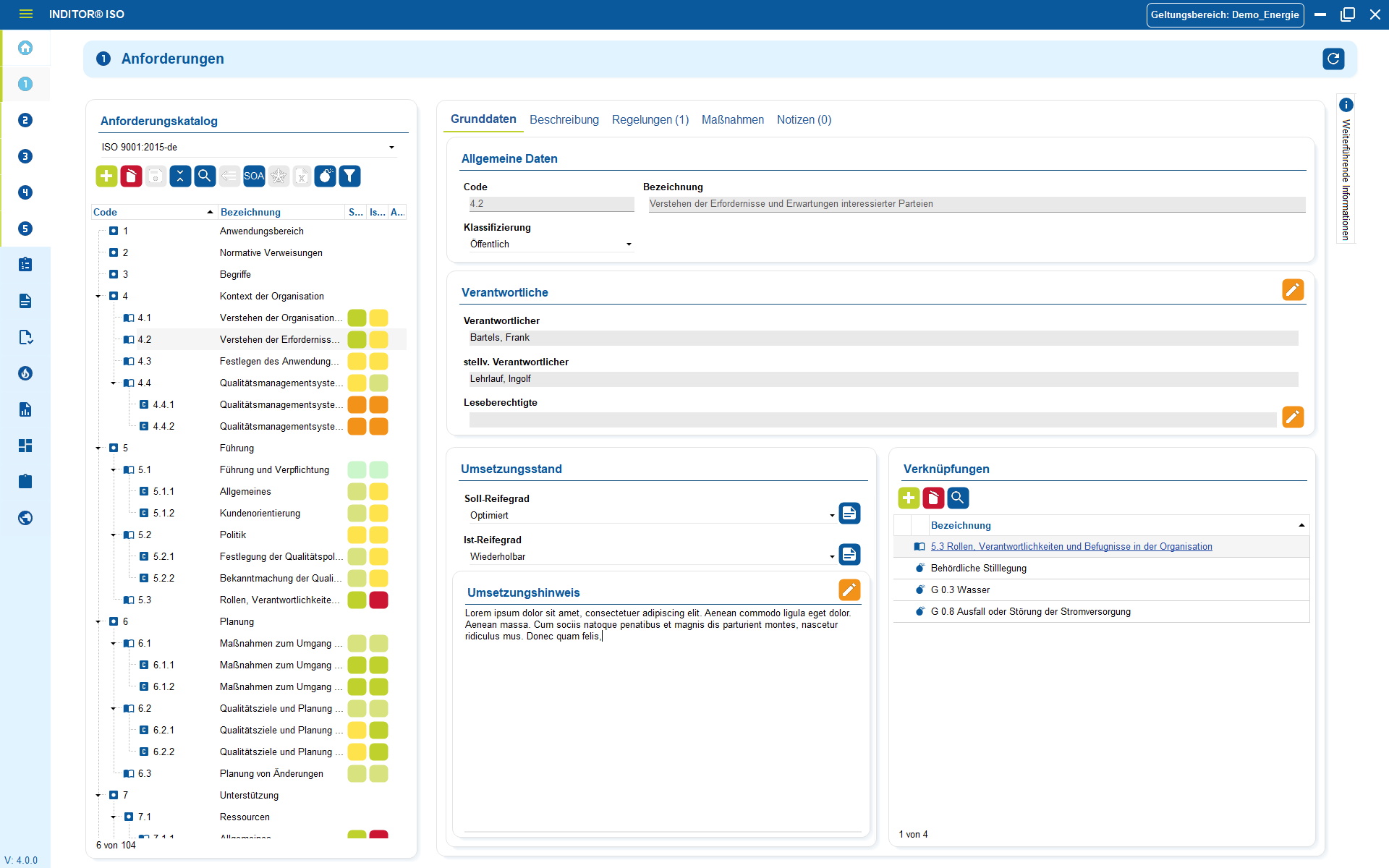

Jede Anforderung der Norm wird als eigener Datensatz geführt - mit Verantwortlichen, Reifegrad, Umsetzungshinweisen und Verknüpfungen.

In 3 Schritten zum ISMS

Wie Sie in 3 Schritten zu Ihrem ISMS kommen können

Risiken erkennen

und nachweisen

verwalten

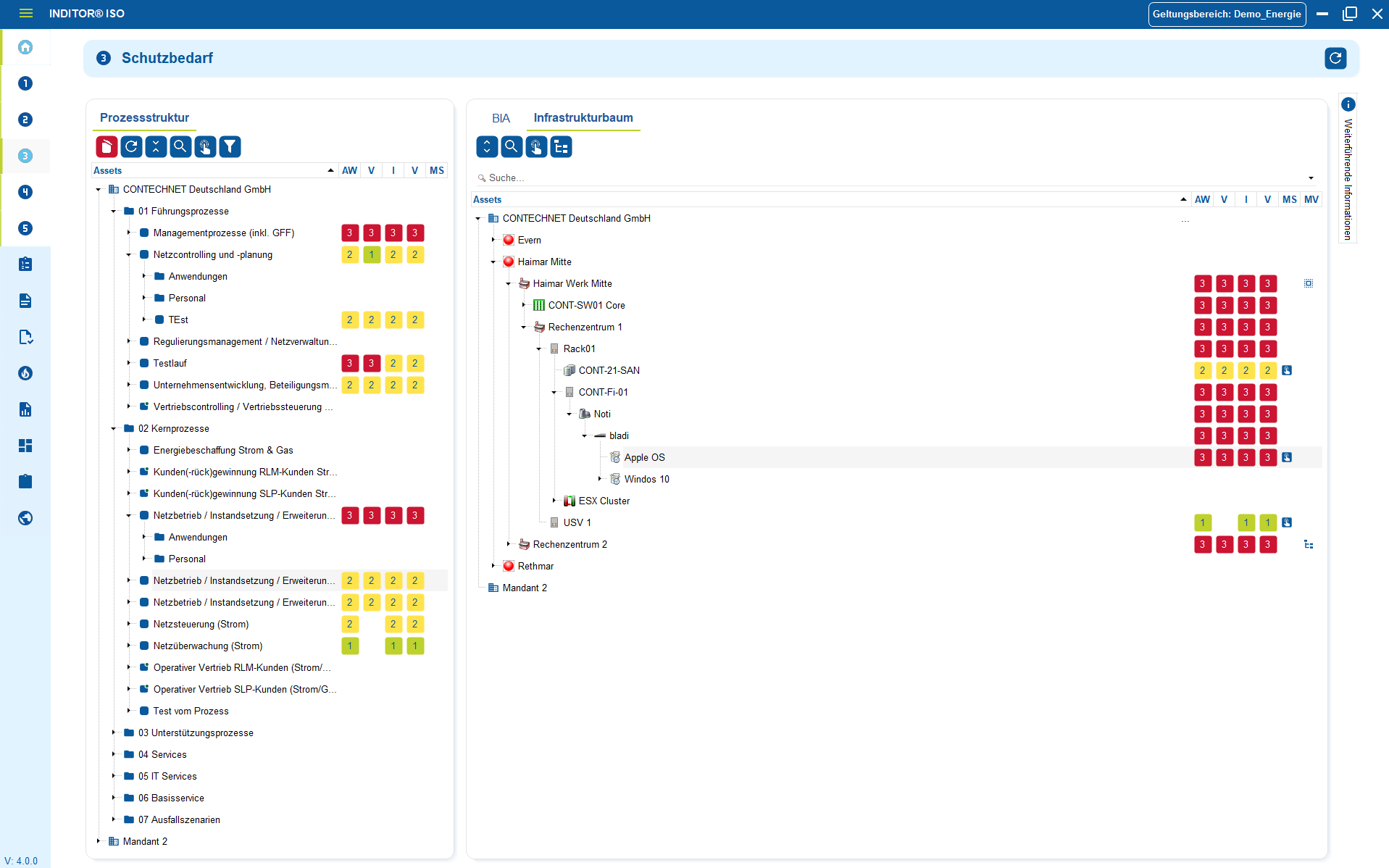

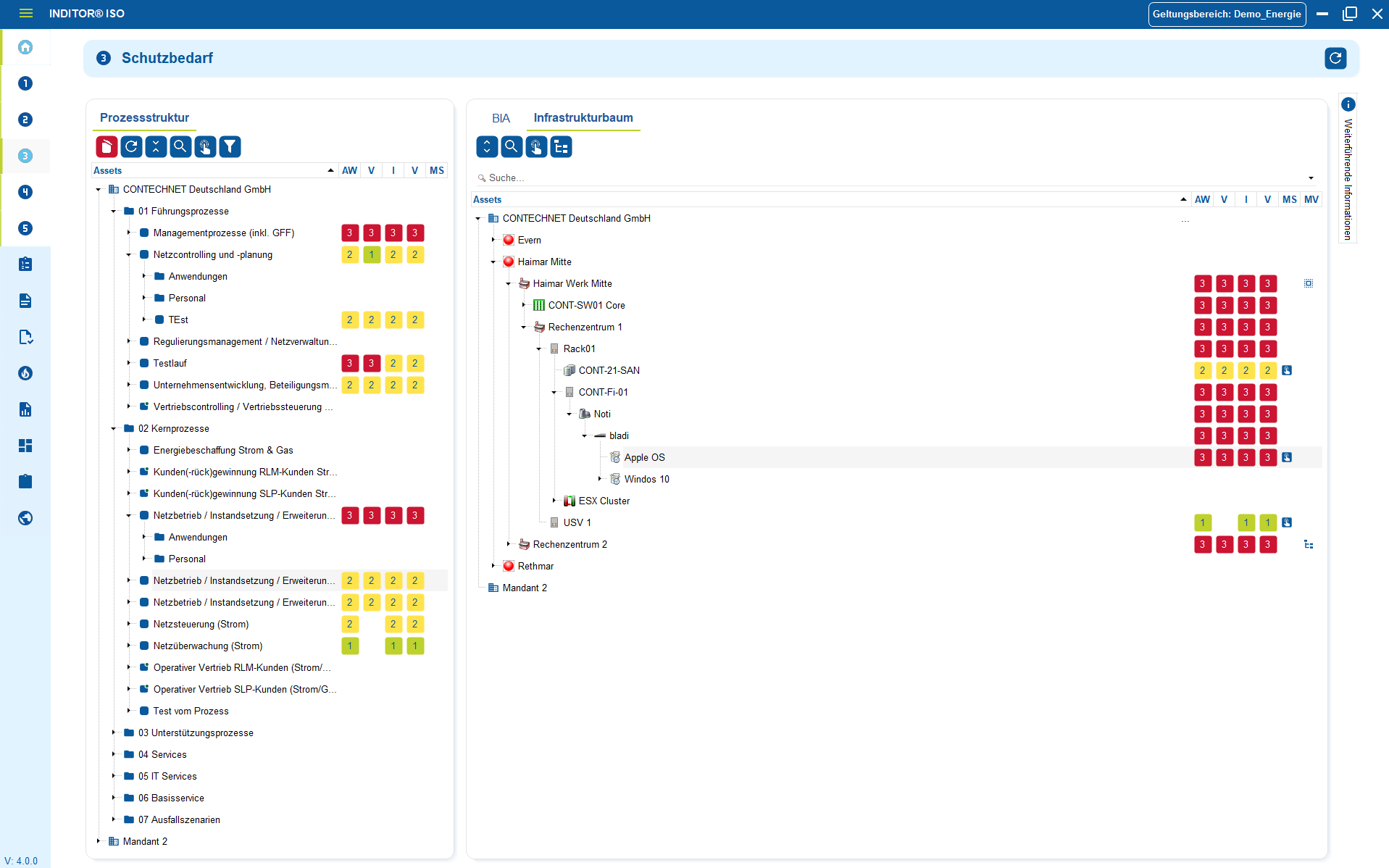

1. Kritische Funktionen und Risiken erkennen

Für KRITIS-Betreiber ist das Asset-Management ein zentraler Baustein:

Es muss nachvollziehbar sein, welche Systeme, Anlagen und Prozesse im Einsatz sind, welche Rolle sie im Betrieb kritischer Dienstleistungen spielen, wie hoch ihr Schutzbedarf ist und welche Risiken daraus entstehen.

Eine strukturierte Asset-Erfassung bildet diese Anforderungen vollständig ab:

Alle relevanten Informationswerte — von technischen Komponenten und Netzwerksegmenten über Anwendungen, Standorte und Betriebsprozesse bis hin zu externen Dienstleistern und Verantwortlichkeiten — werden zentral erfasst, logisch verknüpft und nach ihrer Kritikalität bewertet.

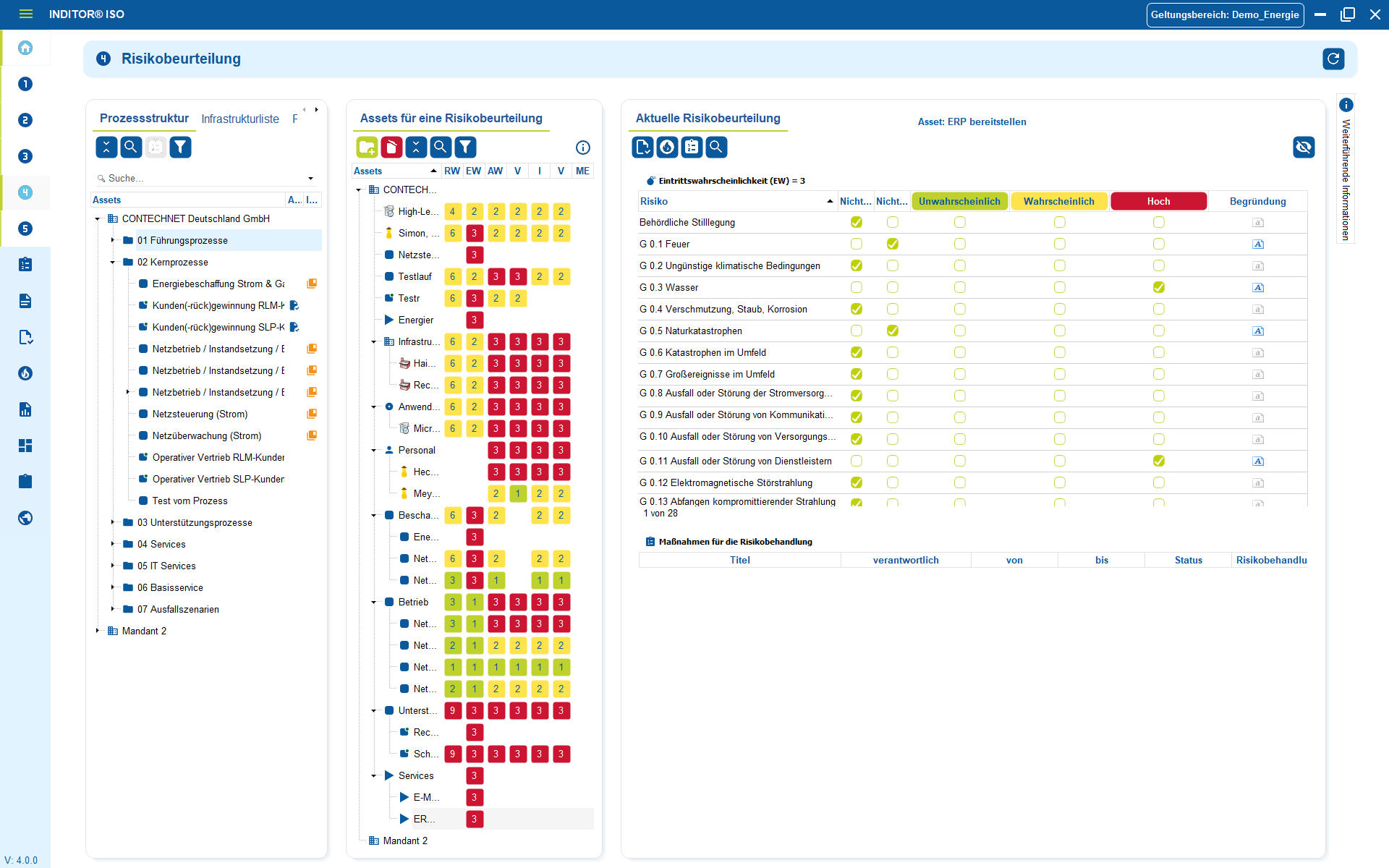

Auf dieser Grundlage lässt sich die Risikoanalyse nicht abstrakt, sondern am realen System- und Prozesskontext durchführen.

Bedrohungen, Schwachstellen und Auswirkungen werden direkt den jeweiligen Objekten zugeordnet, sodass die Bewertung nicht auf Tabellen oder Bauchgefühl basiert, sondern auf der tatsächlichen betrieblichen Abhängigkeit.

Vorteile:

- KRITIS-taugliches Asset-Management: Alle relevanten Systemkomponenten, Geschäfts- und Betriebsprozesse sowie Verantwortlichkeiten werden vollständig, strukturiert und prüfbar erfasst.

- Risikoanalyse am Objekt: Bedrohungen, Schwachstellen und Auswirkungen lassen sich direkt an Assets, Prozessketten oder kritischen Funktionen bewerten — statt in isolierten Listen.

- Maßnahmen zuweisbar: Technische und organisatorische Sicherheitsmaßnahmen können unmittelbar den betroffenen Assets, Risiken oder Prozessen zugeordnet werden.

- Schutzbedarfsfeststellung integriert: Kritikalität sowie Auswirkungen auf Verfügbarkeit, Integrität und Vertraulichkeit werden zentral bewertet und fließen automatisch in Risiko- und Maßnahmenentscheidungen ein.

Anforderungen können für verschiedene Assets und Asset-Gruppen festgelegt werden.

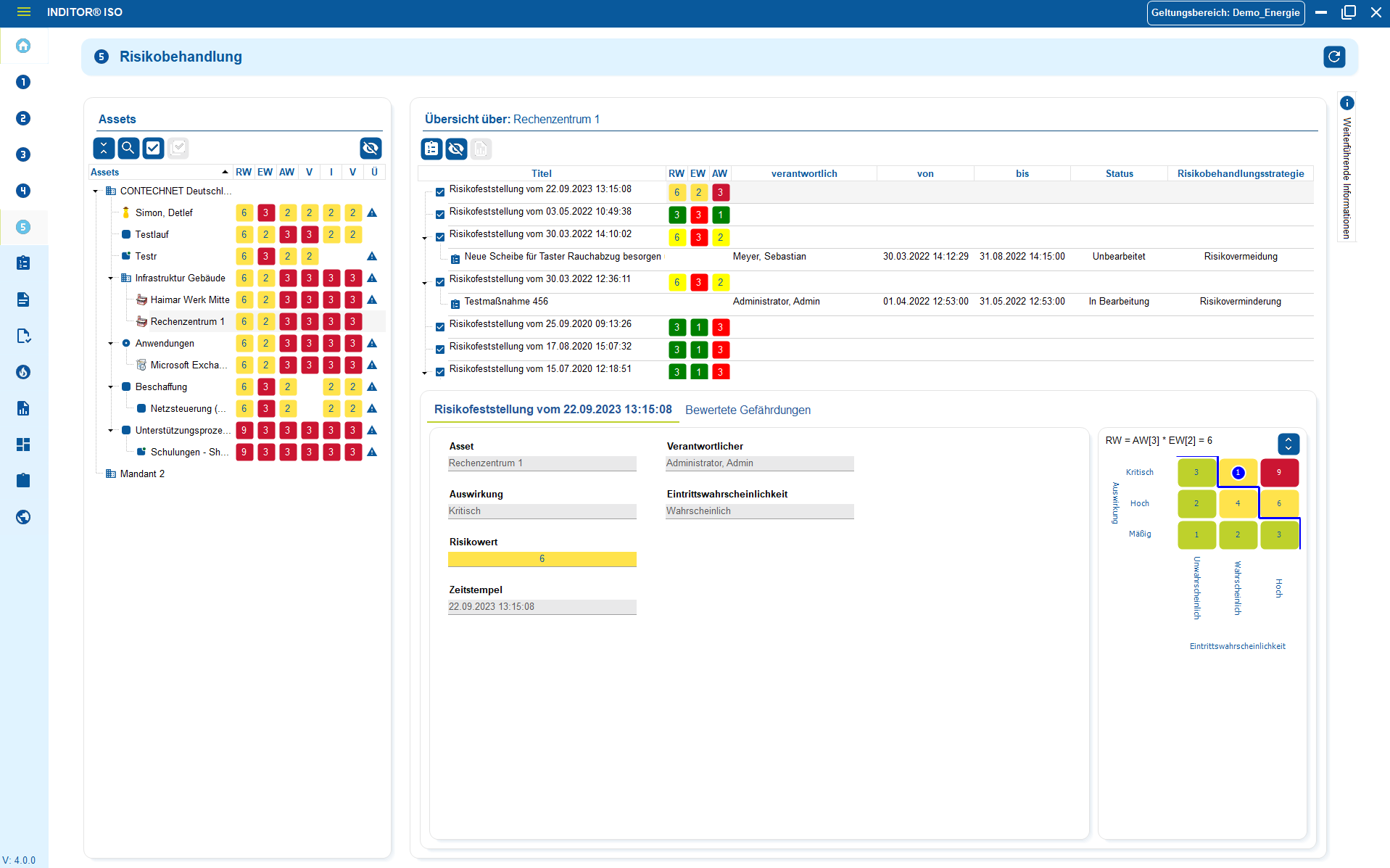

2. Maßnahmen planen, umsetzen und nachweisen

Für KRITIS-Betreiber müssen identifizierte Risiken und Schwachstellen durch angemessene technische und organisatorische Maßnahmen behandelt werden.

Diese Maßnahmen müssen wirksam, nachvollziehbar und entlang der realen Systeme, Betriebsprozesse und Abhängigkeiten umgesetzt werden — nicht als theoretische Vorgaben.

Eine strukturierte Maßnahmensteuerung ermöglicht genau das:

Maßnahmen werden zentral erfasst, den relevanten Risiken, Anlagen oder Prozessen zugeordnet und revisionssicher dokumentiert.

So ist jederzeit ersichtlich, welche Maßnahmen umgesetzt, geprüft, angepasst oder noch offen sind — und welchen Einfluss sie auf die Betriebssicherheit der kritischen Dienstleistungen haben.

Vorteile:

- KRITIS-taugliche Maßnahmensteuerung: Technische und organisatorische Maßnahmen werden systematisch erfasst, priorisiert und umgesetzt — statt in verstreuten Listen oder Einzelprojekten.

- Revisionssichere Dokumentation: Jede Änderung, Bewertung und Wirksamkeitsprüfung wird historisiert — belastbar für interne Kontrollen und externe Prüfungen.

- Zuständigkeiten & Fristen integriert: Jede Maßnahme erhält Verantwortliche, Fälligkeitsdaten und Status; Verzögerungen können eskaliert und nachweisbar adressiert werden.

- Wirksamkeitsnachweise: Maßnahmen werden nicht nur definiert, sondern regelmäßig auf Effektivität überprüft — inklusive Anpassungen und Lessons Learned.

- Direkte Verknüpfung zu Assets & Risiken: Maßnahmen hängen an realen Systemen, Prozessen oder Dienstleisterketten — nicht abstrakt oder isoliert.

Umsetzungsstand ihres ISO-27001-Maßnahmenkatalogs inkl. Nachweispflichten

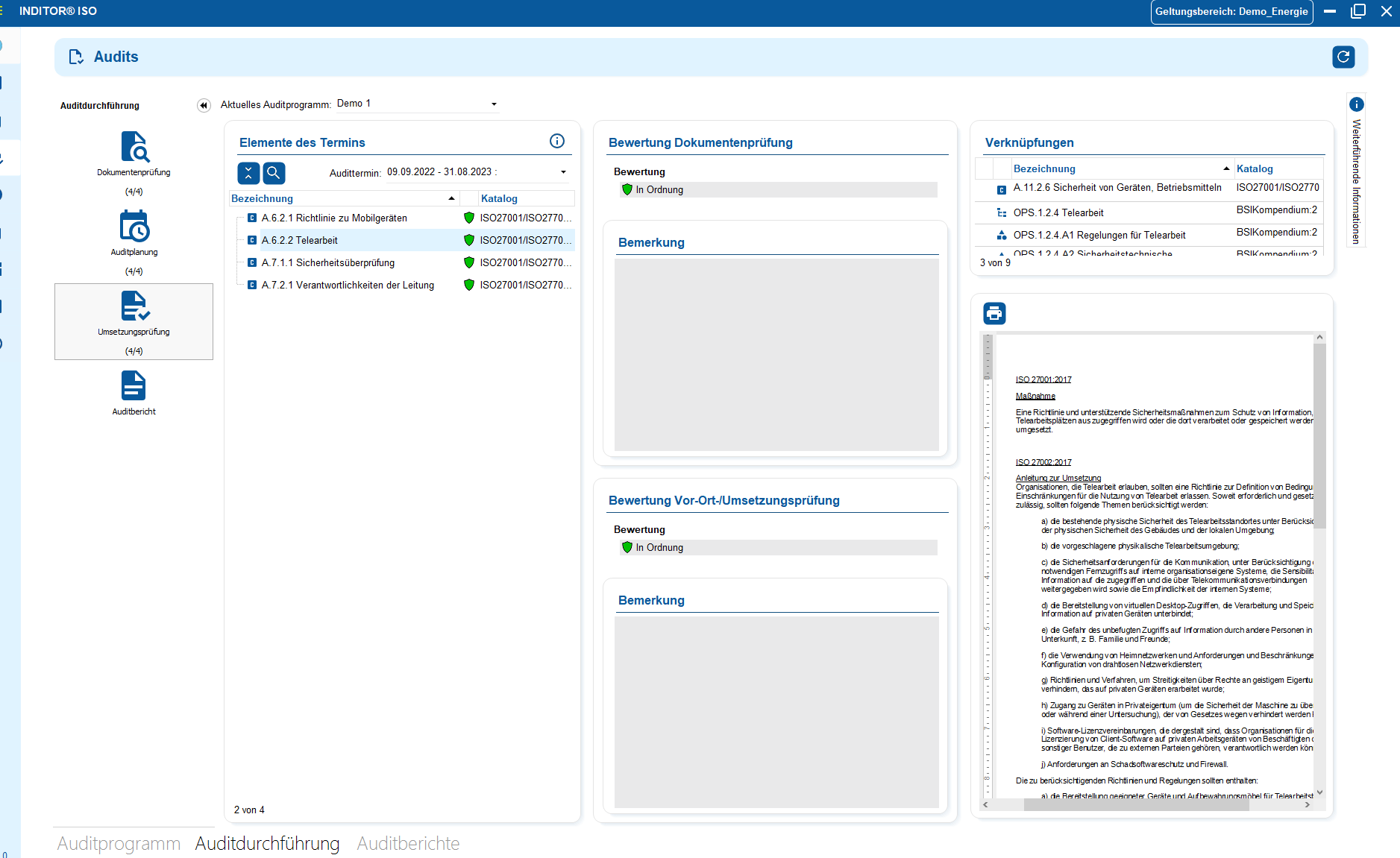

3. Richtlinien und Verfahren auditfest verwalten

Für KRITIS-Betreiber ist eine strukturierte, nachvollziehbare und versionskontrollierte Dokumentation aller sicherheitsrelevanten Inhalte zwingend erforderlich — von Richtlinien und Betriebsverfahren über Notfall- und Wiederanlaufkonzepte bis hin zu Prüfungen, Maßnahmen und Wirksamkeitsnachweisen.

Diese Dokumentationen müssen klar zugeordnet, aktuell und im Kontext der tatsächlichen Systeme, Prozesse und Risiken wirksam sein.

Eine zentrale Dokumentationsverwaltung erfüllt genau diese Anforderungen:

Richtlinien, Prozesse, Arbeitsanweisungen, Vorfallsprotokolle und Prüfberichte werden einheitlich geführt, versioniert und direkt mit Assets, Risiken, Maßnahmen und Zuständigkeiten verknüpft.

Das Ergebnis ist eine konsistente und prüffähige Dokumentationsbasis, die bei KRITIS-Prüfungen Bestand hat — ohne verstreute Ordner, Wissensinseln oder Interpretationslücken.

Vorteile:

- Zentrale Ablage aller sicherheitsrelevanten Dokumente: Richtlinien, Betriebs- und Notfallverfahren, Arbeitsanweisungen, Protokolle und Prüfberichte an einem Ort.

- Versionierung & Historisierung: Änderungen werden revisionssicher dokumentiert — inklusive Verantwortlichen, Zeitstempeln und Änderungsgrund.

- Nachweisführung für KRITIS-Prüfungen: Entscheidungen, Maßnahmen, Vorfälle und Wirksamkeitsbewertungen sind vollständig nachvollziehbar und auditfähig.

- Verknüpfung mit Assets, Risiken & Maßnahmen: Dokumente stehen nicht isoliert, sondern im direkten Kontext der realen Infrastruktur, Prozesse und Verantwortlichkeiten.

Umsetzungsstand ihres ISO-27001-Maßnahmenkatalogs inkl. Nachweispflichten

Branchen

Sehen Sie ich alle Lösungen für Ihre Branche an

Mehr lesen

Beispiel Anwendungsfälle

Sehen Sie sich weiterführende Anwendungsfälle an

Assets

und Systemhandbücher

management

management

und Zugriffen

1. Import bestehender Assets

In vielen Unternehmen liegen Daten zu Systemen, Anwendungen, Standorten, Verträgen oder Verantwortlichkeiten bereits vor. Sie existieren jedoch oft verteilt über Excel-Listen, interne Ablagen, Monitoring-Informationen oder frühere Inventarisierungen. Statt diese Informationen erneut manuell zu erfassen, können bestehende Strukturen übernommen und in eine zentrale Informationssicherheitsarchitektur integriert werden.

Der Import ermöglicht eine geordnete Zusammenführung aller relevanten Assets – von technischen Komponenten über Cloud-Dienste und Prozessdaten bis hin zu Rollen und Zuständigkeiten. Im Zuge des Imports werden die Daten klassifiziert, Verantwortlichkeiten zugewiesen und Abhängigkeiten sichtbar gemacht.

Auf dieser Basis lassen sich Schutzbedarfe bestimmen, Risiken bewerten und geeignete Maßnahmen nach ISO 27001 zuordnen.

Vorteile:

- Kein Neuanfang: vorhandene Informationen werden übernommen statt neu erfasst

- Transparenz: Assets, Verantwortlichkeiten und Abhängigkeiten werden klar sichtbar

- Struktur: Klassifizierung, Schutzbedarf und Risiko lassen sich unmittelbar zuordnen

- Nachvollziehbarkeit: Änderungen werden versioniert und auditfähig dokumentiert

- Zukunftssicherheit: Wiederholbare Importe vermeiden Datensilos und Doppelpflege

Bild zeigt: Import Ihrer bestehenden Assets aus Excel oder anderen Drittanbietertools

2. IT-Konzepte, Notfall- und Systemhandbücher

Betriebs- und Notfalldokumentation strukturiert erstellen, verknüpfen und revisionssicher pflegen.

Mit unseren Tools erstellen und pflegen Sie alle wichtigen technischen Dokumentationen vollständig, aktuell und revisionssicher. Datenänderungen werden automatisch in Notfall-, Systemhandbücher, Betriebskonzepte und Richtlinien übernommen. Diese können direkt mit den zugehörigen Assets, Prozessen und Standorten verknüpft werden. Dadurch wird jede Dokumentation automatisch mit realen Zuständen aus der IT-Landschaft gespeist und bleibt dauerhaft konsistent.

Alle relevanten Informationen wie Verantwortlichkeiten, Betriebsparameter, Abhängigkeiten, Wiederanlaufprozesse und Wiederherstellungszeiten (RTO/RPO) werden zentral gepflegt und versioniert. Durch die Verbindung zu Infrastruktur, Anwendungen und Diensten wird die Dokumentation nicht nur gepflegt, sondern aktiv gelebt und stetig aktuell gehalten. Einer der wichtigsten Faktoren für Audits, Zertifizierungen und Betriebsstabilität.

Vorteile:

- Zentrale, versionierte und revisionssichere Dokumentation

- Klare Verantwortlichkeiten und nachvollziehbare Betriebsabläufe

- Audit- und prüfungssichere Nachweise gemäß ISO 27001, NIS2 und BSI-Anforderungen

- Schnellere Wiederanlaufzeiten im Notfall durch klare, stets aktuelle Anweisungen

- Transparente Abhängigkeiten zwischen Systemen, Prozessen und Services

Bild zeigt: Aus den vorhandenen Informationen können System- und Notfallhandbücher generiert werden. Diese können regelmäßig aktualisiert und georedundant gespeichert werden.

3. Sicherheitsvorfallmanagement

Vorgänge und zugehörige Assets verknüpfen

IT-Serviceprozesse effizient und transparent steuern. Mit der Integration von Ticket-Systemen in i-doit bündeln Sie alle Vorgänge an einem Ort. Von Störungsmeldungen über Change Requests bis hin zu Serviceanfragen. Durch die Verknüpfung mit Ihren Assets, Verträgen und Verantwortlichkeiten entsteht eine zentrale Informationsbasis für den gesamten IT-Betrieb.

Tickets werden nachvollziehbar dokumentiert, automatisch klassifiziert und können anhand definierter Workflows priorisiert, delegiert und abgeschlossen werden. So entsteht ein reibungsloser Ablauf zwischen Technik, Organisation und Support.

Vorteile:

- Einheitliche Steuerung aller IT-Vorgänge

- Klare Zuständigkeiten und schnellere Reaktionszeiten

- Lückenlose Nachvollziehbarkeit von Änderungen und Maßnahmen

- Direkte Verbindung zu CMDB-Objekten und Dokumentation

- Grundlage für Kennzahlen, Auswertungen und Prozessoptimierungen

Bild zeigt: Sicherheitsvorfälle können zentral erfasst und in die Risikobewertung einfließen

4. Lieferantenmanagement

Externe Dienstleister, Hosting-Anbieter, Wartungspartner oder Cloud-Services sind oft direkt in kritische Geschäftsprozesse eingebunden. Ein strukturiertes Lieferantenmanagement ermöglicht es, deren Leistungen, Risiken, Verträge und Abhängigkeiten zentral abzubilden. Verantwortlichkeiten, Servicelevels, Sicherheitsanforderungen und Auswirkungen auf Informationswerte werden nachvollziehbar dokumentiert und mit den betroffenen Prozessen und Maßnahmen verknüpft.

So behalten Unternehmen die Kontrolle darüber, welche Lieferanten auf welchen Informationswert zugreifen, welche Anforderungen gelten und ob vereinbarte Schutzmaßnahmen eingehalten werden

Vorteile:

- Transparenz über alle sicherheitsrelevanten Lieferanten und Dienstleister

- Nachvollziehbare Zuordnung zu Assets, Prozessen, Standorten und Risiken

- Klare Verantwortlichkeiten, Zuständigkeiten und Servicelevels

- Vertragliche Sicherheitsanforderungen und Compliance-Vorgaben zentral dokumentierbar

- Nachweisbereit für Audits, Zertifizierungen und regulatorische Prüfungen

Bild zeigt: Der Status von Systemen, Geräten und anderen Assets ist direkt in der IT-Dokumentation ersichtlich.

5. Steuerung & Verteilung von Aufgaben und Zugriffen

Ein funktionierendes ISMS benötigt klare Zuständigkeiten. Wer Maßnahmen bewertet, wer Risiken freigibt, wer Richtlinien ändern darf oder wer nur lesen darf – all das entscheidet über Sicherheit, Effizienz und Auditfähigkeit.

Durch fein granulierte Rollen- und Berechtigungskonzepte werden Verantwortlichkeiten eindeutig zugewiesen: Teams, Abteilungen und Personen erhalten genau den Zugriff, den sie für ihre Aufgaben benötigen. Sensible Informationen bleiben geschützt, operative Prozesse bleiben transparent und Nachweise werden nicht verwässert.

Vorteile:

- Klare Verantwortlichkeiten: Rollen und Aufgaben sind eindeutig zugeordnet – keine Grauzonen oder Doppelzuständigkeiten.

- Fein granulierte Zugriffssteuerung: Berechtigungen für Objekte, Kategorien und Prozesse lassen sich exakt definieren.

- Schutz sensibler Informationen: Kritische Daten sind nur für autorisierte Nutzer sichtbar und bearbeitbar.

- Auditfähigkeit durch Nachvollziehbarkeit: Jede Aktion lässt sich zeitlich, organisatorisch und personell zurückverfolgen.

- Reduzierte Fehler und Missverständnisse: Teams arbeiten nur mit den Informationen, die sie wirklich benötigen.

Bild zeigt: Auditprüfung mit direkten Verknüpfungen zu Normanforderungen, Maßnahmen und Evidenzen – vollständig nachvollziehbar und auditfähig.

.png?width=300&name=Contact%20(1).png)

Buchen Sie Ihre persönliche Live-Demo

Unser i-doit Team nimmt sich gerne Zeit, um Sie bei Ihrem Anwendungsfall persönlich zu beraten.