IT-Servicemanagement (ITSM)

Software, Use Cases & Lösungen

4.7/5 auf Capterra | 2.000+ zufriedene Kunden

Was ist IT-Servicemanagement?

Einführung

IT-Servicemanagement (ITSM) umfasst die vollständige Planung, Bereitstellung, Steuerung und kontinuierliche Verbesserung aller IT-Services – von der Anfrage über Priorisierung, SLAs, Change-Prozesse, Service-Level-Überwachung bis zur strukturierten Bearbeitung von Incidents und Service Requests.

Anders als reine Ticketbearbeitung geht ITSM weit über „Wer kümmert sich?“ hinaus und beantwortet „Welche Services liefern wir? Mit welchen SLAs? Welche Abhängigkeiten existieren? Welche Risiken entstehen? Wie effizient arbeiten wir? Wie zufrieden sind die Nutzer?“.

Mit i-doit Servicemanagement managen Sie Services, Assets, Support-Verträge, SLAs, Changes, Incidents, Konfigurationsdaten, Standorte, Verantwortlichkeiten und vollständige Servicebeziehungen – inklusive Historie, Workflows, Eskalationen und Auditfähigkeit.

IT-Teams gewinnen Transparenz, Servicequalität und Steuerbarkeit, statt nur Tickets abzuarbeiten.

Use-Cases im IT-Service Management

Diese Möglichkeiten bietet Ihnen die i-doit group für Ihre Organisation

Sie dokumentieren aktive und passive Netzwerkelemente inklusive Verkabelung, Portbelegung, IP-Adressen und Konfigurationen zentral und nachvollziehbar.

Sie erfassen und analysieren Software und Lizenzen, überwachen Laufzeiten, Nutzer und Berechtigungen und vermeiden Lizenzverstöße sowie unnötige Kosten.

Sie analysieren Ihre IT-Infrastruktur, erkennen Dokumentationslücken und erstellen standort-, nutzer- oder kostenstellenbezogene Reports sowie Audit-PDFs.

Sie dokumentieren und verwalten Verträge zentral, verknüpfen diese mit Objekten und Verantwortlichen und werden automatisch über Fristen und Laufzeiten informiert.

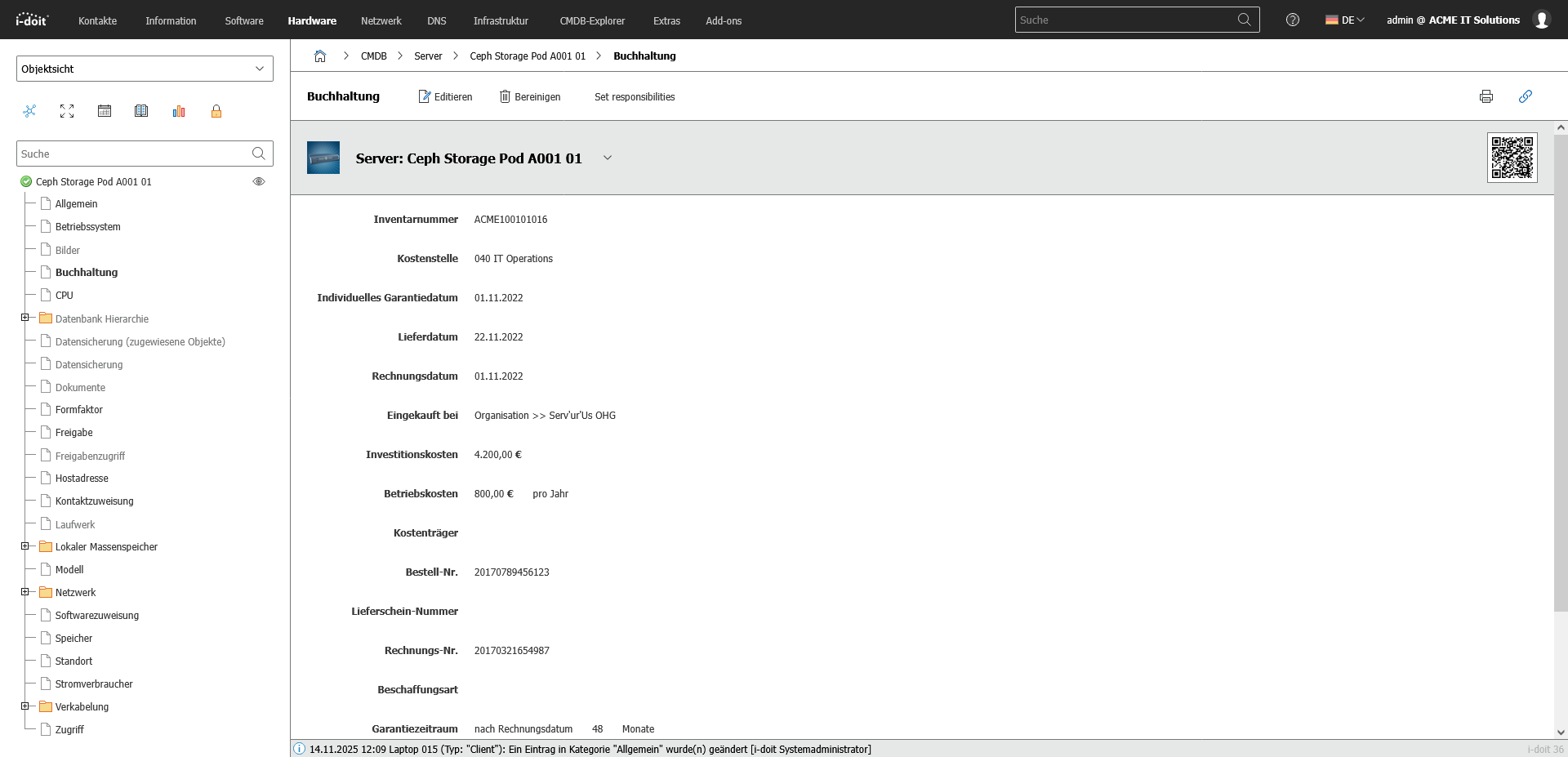

Sie dokumentieren Wartungen und Lifecycles, machen Änderungen nachvollziehbar, automatisieren Abläufe und behalten Zuständigkeiten und Garantiefristen im Blick.n.

Sie dokumentieren Standorte, Räume und Infrastruktur, verknüpfen diese mit Ansprechpartnern und visualisieren auch Serverräume übersichtlich.

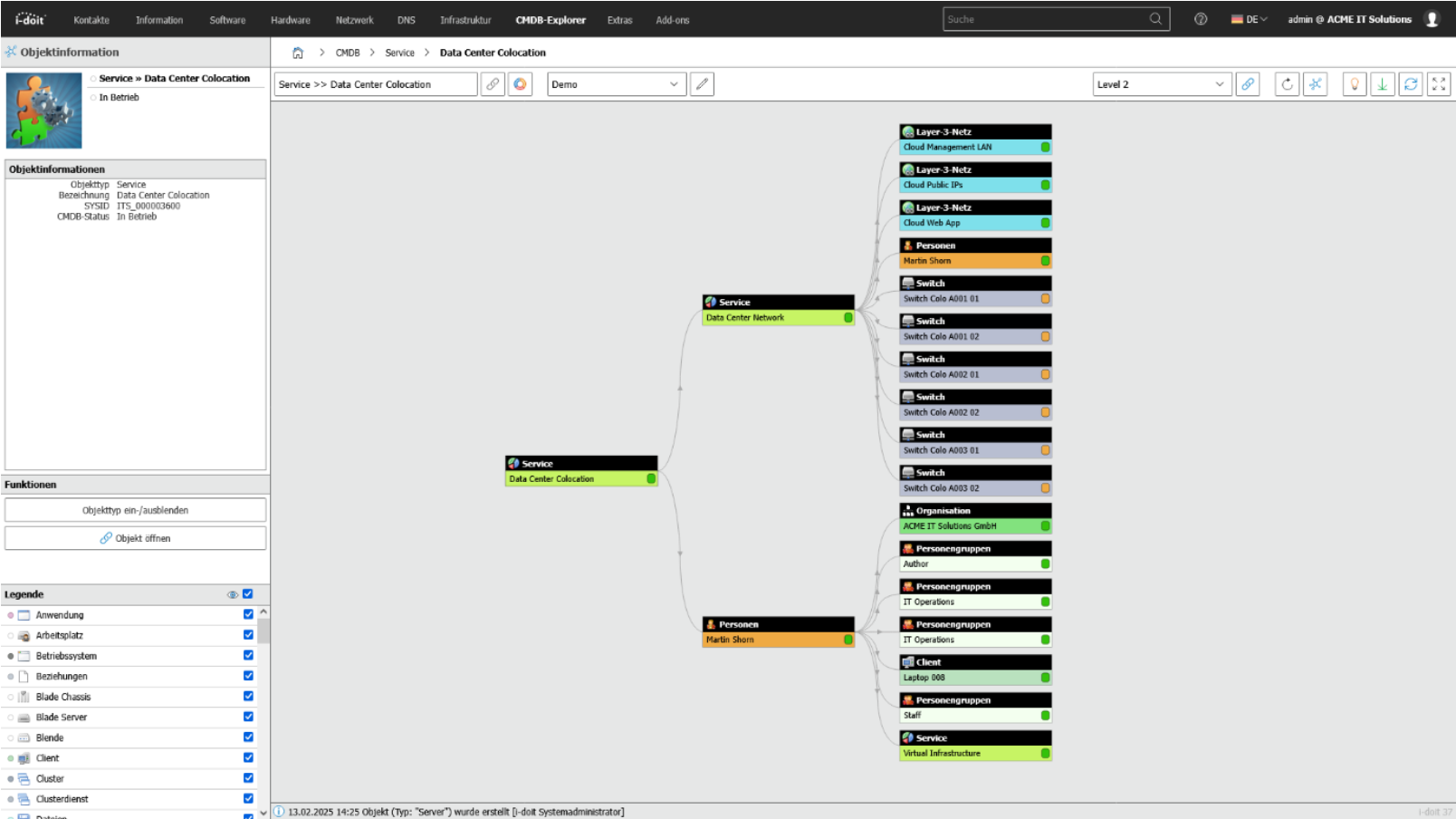

Wie ist IT-Servicemanagement aufgebaut?

Ein effizientes IT-Servicemanagement basiert auf einer konsistenten Informationsbasis zu Geräten, Software, Standorten, Nutzern und Abhängigkeiten. i-doit stellt diese Informationen strukturiert bereit und verknüpft sie mit Prozessen und Werkzeugen, die im täglichen Betrieb eingesetzt werden.

Durch die Integration von Discovery-Systemen, Monitoring-Lösungen und Ticketing-Tools entsteht eine einheitliche Grundlage für Support, Betrieb, Wartung und kontinuierliche Verbesserung. i-doit wird damit zu einem zentralen Informationssystem, das den gesamten Lebenszyklus von IT-Services unterstützt.

Vorteile:

- Zentraler Bezugspunkt für alle Serviceprozesse: Asset-, Status- und Vorgangsdaten werden konsistent an einem Ort gepflegt und stehen Support, Technik und Management unabhängig voneinander zur Verfügung.

- Nachvollziehbare Entscheidungen im Betrieb: Historien, Abhängigkeiten und Zuständigkeiten sind jederzeit einsehbar und bilden eine verlässliche Grundlage für Planung, Fehleranalyse und Wartungsmaßnahmen.

- Reduzierter Pflege- und Abstimmungsaufwand: Automatisierte Datenflüsse aus Discovery und Monitoring minimieren manuelle Aktualisierungen und verhindern Datenbrüche zwischen Teams und Werkzeugen.

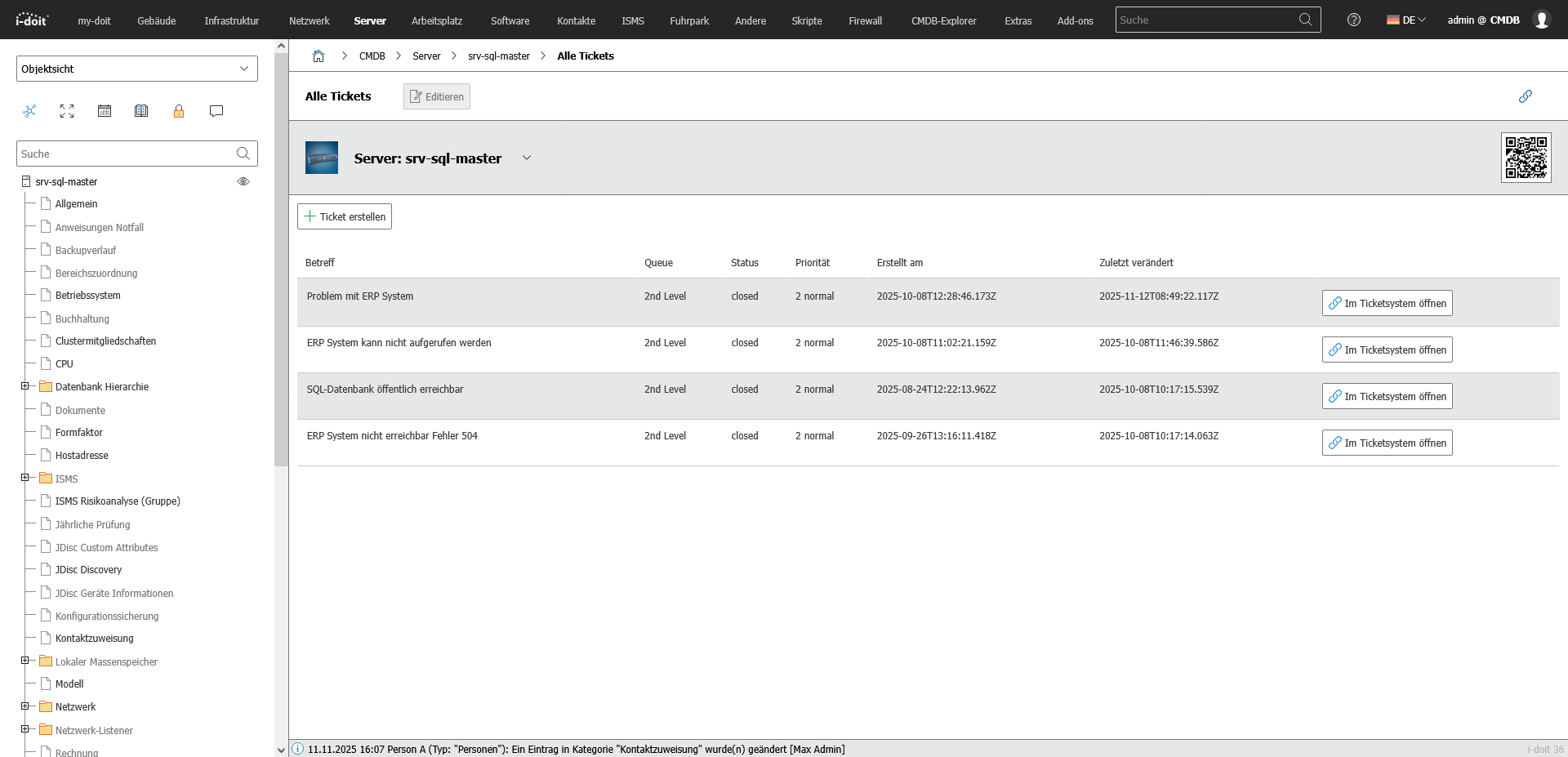

So binden Sie Ticketing in Ihre CMDB ein

Vorgänge, Störungen und Aufgaben mit Assets verknüpfen

Durch die Anbindung eines Ticketsystems wird i-doit zur zentralen Informationsquelle im IT-Support. Beim Erstellen eines Tickets stehen alle relevanten Daten zum betroffenen Gerät, Nutzer oder Service sofort bereit – inklusive Historie, Störungen, Softwareständen und Verträgen. Vorgänge lassen sich direkt mit den zugehörigen Assets verknüpfen, sodass Support und Technik mit derselben Datenbasis arbeiten. Der bidirektionale Austausch hält alle Informationen automatisch aktuell und reduziert manuellen Aufwand.

Vorteile:

- Schnellere Fehleranalyse: Alle relevanten Asset- und Benutzerinformationen stehen beim Ticket direkt bereit, wodurch Ursachen schneller identifiziert werden.

- Einheitlicher Informationsstand: Support, Technik und Management arbeiten mit derselben Datenbasis durch die direkte Verknüpfung von Tickets und CMDB-Objekten.

- Automatisierte Aktualität: Bidirektionale Synchronisation hält Stammdaten, Status und Änderungen ohne manuellen Aufwand stets aktuell.

Discovery & Netzwerkinventarisierung

Automatisierte Netzwerkinventarisierung für konsistente Datenqualität und minimierte Pflegeaufwände

Ein Discovery-Tool inventarisiert Ihr Netzwerk automatisch und hält die CMDB i-doit ohne manuellen Aufwand aktuell. Geräte, Änderungen und neue Systeme werden erkannt, strukturiert übernommen und direkt den passenden Objekten zugeordnet. Schatten-IT wird sichtbar, Daten bleiben konsistent und der Pflegeaufwand sinkt erheblich.

Vorteile:

- Automatische Aktualität: Neue Geräte und Änderungen werden ohne manuelle Pflege direkt übernommen.

- Erhöhte Transparenz: Versteckte Systeme und Schatten-IT werden sichtbar und sauber dokumentiert.

- Deutlich weniger Aufwand: Inventarisierung, Abgleiche und Updates laufen im Hintergrund mit minimalem Personaleinsatz.

Warum Monitoring einbinden?

Betriebszustände und Ereignisse mit Ihrer Dokumentation verknüpfen

Monitoring-Systeme ermitteln den Status von Systemen und Services in Echtzeit. Durch die Verknüpfung mit i-doit werden diese Zustände nicht isoliert betrachtet, sondern im Kontext der dokumentierten Assets.

Warnungen, Schwellenwerte und Verfügbarkeiten beziehen sich damit auf konkrete Geräte, Server, Anwendungen oder Netzsegmente. Die gesammelten Statusinformationen ergänzen die Dokumentation und bilden eine belastbare Basis für Planung, Fehlersuche und Servicequalität.

Vorteile:

- Aktuelle Betriebsdaten an den betroffenen Assets sichtbar

- Identifikation von Störungen mit Bezug zu Standorten oder Abhängigkeiten

- Rückschlüsse auf Engpässe oder wiederkehrende Fehler

- Unterstützung von Trendanalysen, Wartungszyklen und Kapazitätsplanung

Branchen

Sehen Sie ich alle Lösungen für Ihre Branche an

Mehr lesen

Wie Sie i-doit als zentrales Tool für das IT-Servicemanagement nutzen.

Verantwortlichkeiten erfassen

Systeme anbinden

und Vorgänge dokumentieren

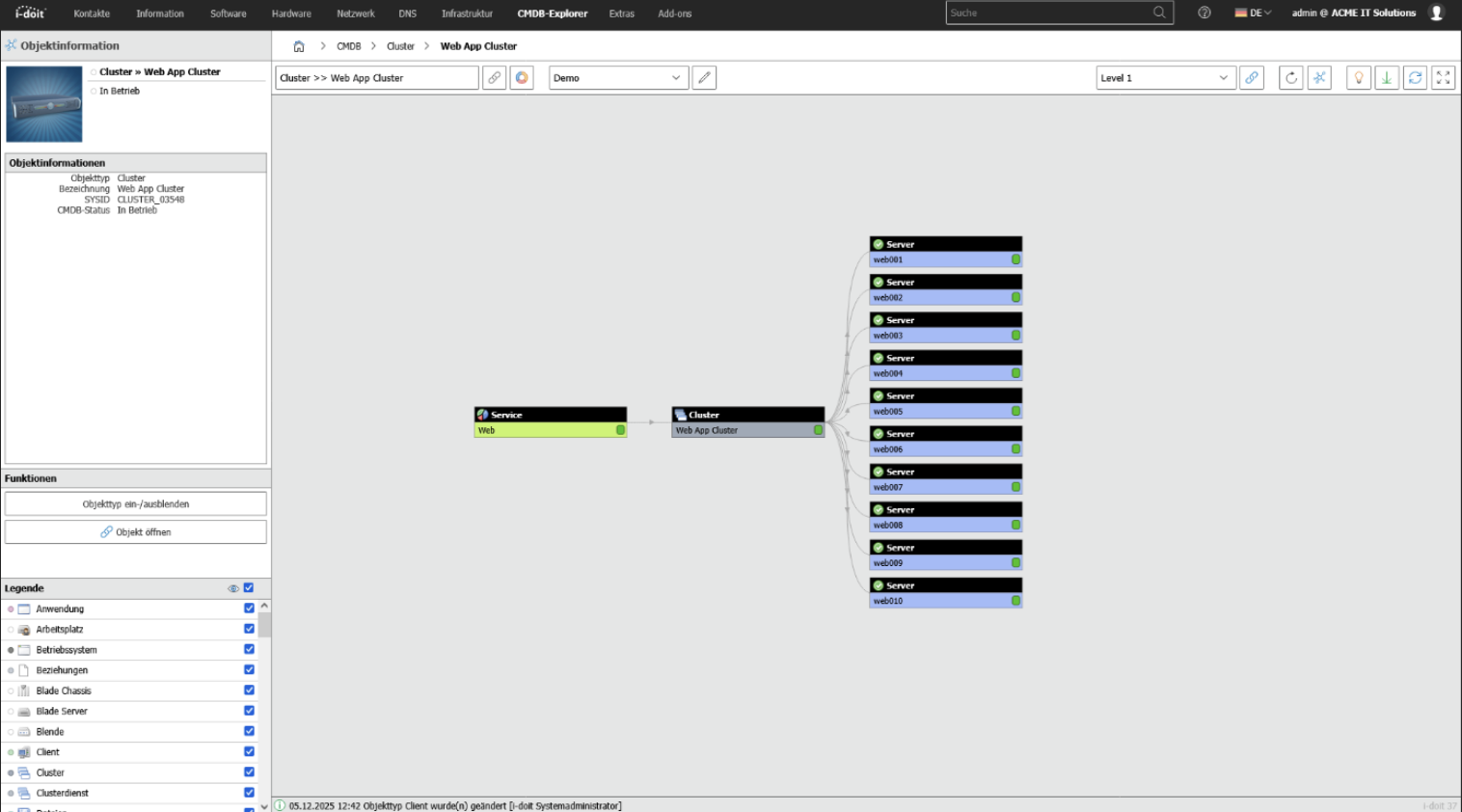

1. Infrastruktur, Services und Verantwortlichkeiten erfassen

Im ersten Schritt werden alle relevanten Informationen Ihrer IT-Landschaft in i-doit strukturiert angelegt. Dazu gehören Geräte, Software, virtuelle Systeme, Standorte, Nutzer und Serviceabhängigkeiten. Jedes Element wird als eigenes Objekt mit klar definierten Attributen abgebildet und erhält seine eigene Historie.

Durch diese einheitliche Objektstruktur entsteht eine zuverlässige Informationsbasis, die unabhängig von Tabellen, Einzelwissen oder lokalen Dokumenten funktioniert. Verantwortlichkeiten, Rollen und Servicegruppen können direkt zugeordnet werden, wodurch der gesamte Kontext eines Assets – vom technischen Aufbau bis zur organisatorischen Zuständigkeit – sichtbar bleibt und später in Serviceprozessen genutzt werden kann.

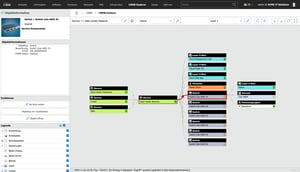

2. Discovery- und Monitoring-Systeme anbinden

Im zweiten Schritt werden vorhandene Discovery- und Monitoring-Werkzeuge an i-doit angebunden. Discovery-Systeme erfassen Bestands- und Konfigurationsdaten automatisch und übertragen diese strukturiert in die Dokumentation. Monitoring-Lösungen liefern Betriebszustände, Warnungen und Ereignisse, die direkt mit den betroffenen Assets verknüpft werden.

So entsteht ein kontinuierlich aktualisiertes Abbild Ihrer IT-Umgebung, das Veränderungen nicht nur registriert, sondern in ihrer Bedeutung nachvollziehbar macht. Neue Geräte, geänderte Konfigurationen oder Ausfälle werden damit nicht losgelöst betrachtet, sondern im Kontext der dokumentierten Infrastruktur, Services und Verantwortlichkeiten.

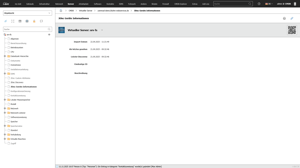

3. Ticketing-Prozesse verbinden und Vorgänge dokumentieren

Im dritten Schritt wird das Ticketing-System in den laufenden Betrieb integriert. Support-, Wartungs- und Änderungsanfragen können direkt mit den betroffenen Assets, Standorten oder Services verknüpft werden. Jedes Ticket ergänzt damit nicht nur den operativen Prozess, sondern erweitert die Dokumentation des Servicelebenszyklus.

Störungen, Ursachen, Maßnahmen und Entscheidungen bleiben nachvollziehbar und werden dauerhaft dem jeweiligen Objekt zugeordnet. Dadurch entsteht ein vollständiges Bild über die Historie von Geräten und Services – von der Inbetriebnahme bis zur Ausmusterung – und Support, Technik und Management greifen jederzeit auf denselben Informationsstand zurück.

Ergänzende Anwendungen

(KRITIS, ISO27001 und NIS2)

und Systemhandbücher

Drittsystemen (API)

QR-Codes

Endgeräte

1. Compliance einhalten (KRITIS, ISO27001 und NIS2)

Mi einer CMDB die Einhaltung von Gesetzen, Normen und Richtlichen sicherstellen.

Mit i-doit lassen sich Risiken nach ISO 27001 systematisch erfassen, bewerten und mit den betroffenen Assets verknüpfen. So entsteht eine transparente Grundlage für den Nachweis von Sicherheitsmaßnahmen und die Umsetzung von NIS2-Anforderungen. Technische und organisatorische Maßnahmen (TOMs) werden zentral dokumentiert, überwacht und revisionssicher gepflegt.

Vorteile:

- Auditierbare Unternehmensbereiche

- Revisionssichere Erfassung gemäß NIS2 & ISO-27001 & BSI-KritisV

- Stärkung der Informationssicherheit,

- Implementierung von PDCA-Prozessen

- Schnellere Reaktion im Störungs- oder Krisenfall

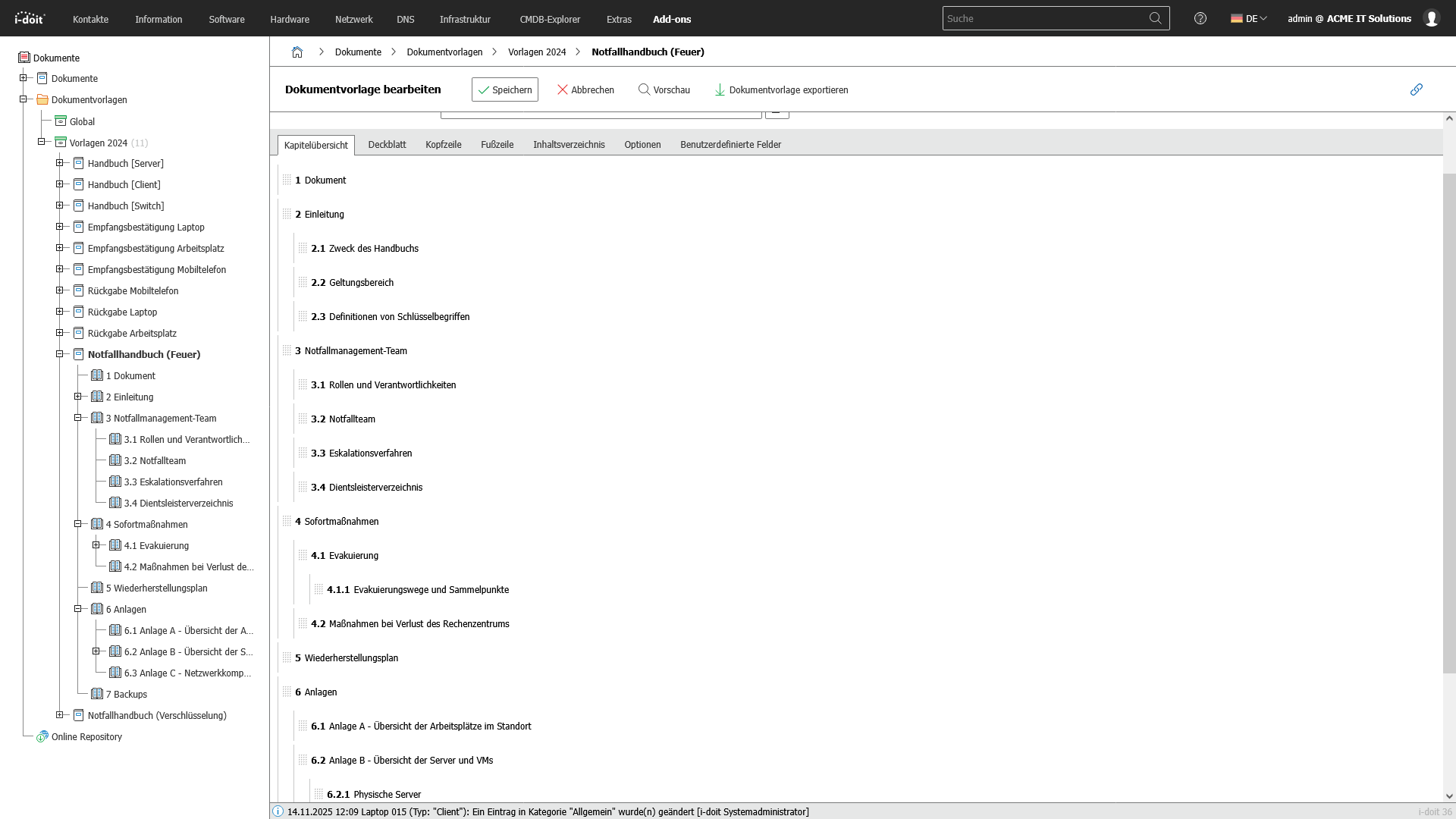

2. IT-Konzepte, Notfall- und Systemhandbücher

Betriebs- und Notfalldokumentation strukturiert erstellen, verknüpfen und revisionssicher pflegen.

Mit der CMDB i-doit erstellen und pflegen Unternehmen alle wichtigen technischen Dokumentationen vollständig, aktuell und revisionssicher. i-doit ermöglicht die strukturierte Erstellung von Notfallhandbüchern, Systemhandbüchern, Betriebskonzepten und Richtlinien. Diese können direkt mit den zugehörigen Assets, Prozessen und Standorten verknüpft werden. Dadurch wird jede Dokumentation automatisch mit realen Zuständen aus der IT-Landschaft gespeist und bleibt dauerhaft konsistent.

Alle relevanten Informationen wie Verantwortlichkeiten, Betriebsparameter, Abhängigkeiten, Wiederanlaufprozesse und Wiederherstellungszeiten (RTO/RPO) werden zentral gepflegt und versioniert. Durch die Verbindung zu Infrastruktur, Anwendungen und Diensten wird die Dokumentation nicht nur gepflegt, sondern aktiv gelebt und stetig aktuell gehalten. Einer der wichtigsten Faktoren für Audits, Zertifizierungen und Betriebsstabilität.

Vorteile:

- Zentrale, versionierte und revisionssichere Dokumentation

- Klare Verantwortlichkeiten und nachvollziehbare Betriebsabläufe

- Audit- und prüfungssichere Nachweise gemäß ISO 27001, NIS2 und BSI-Anforderungen

- Schnellere Wiederanlaufzeiten im Notfall durch klare, stets aktuelle Anweisungen

- Transparente Abhängigkeiten zwischen Systemen, Prozessen und Services

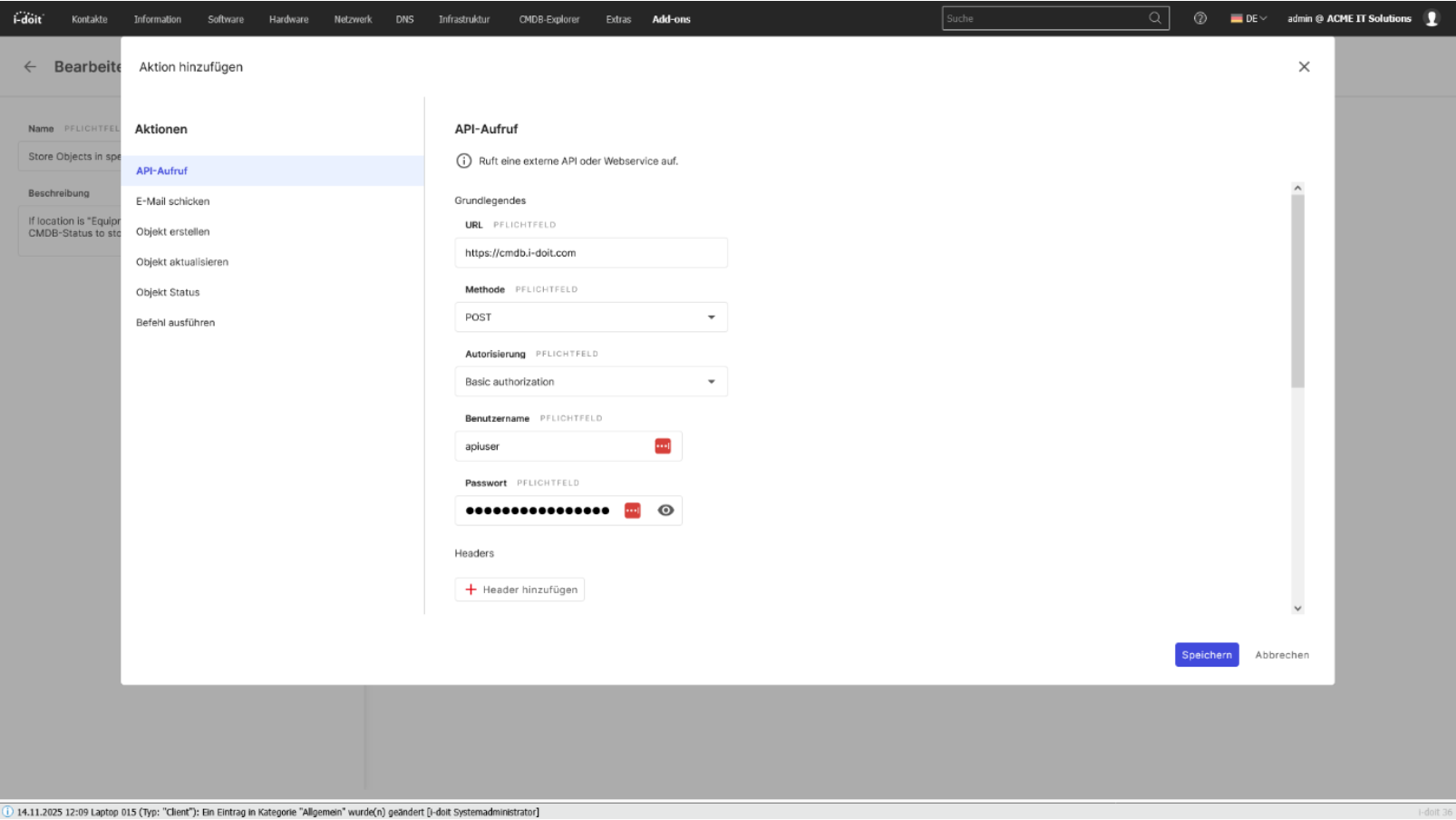

3. Anbindung von Drittsystemen (API)

Systeme automatisiert verbinden und Daten nahtlos zwischen Anwendungen austauschen.

Mit der i-doit API binden Sie Ihre CMDB nahtlos an bestehende Anwendungen, Dienste und Automatisierungen an. Ob Ticketing, Monitoring, Discovery, Asset-Management oder eigene Business-Tools: Daten können bidirektional ausgetauscht, aktualisiert und in Echtzeit verarbeitet werden. Dadurch entsteht ein zentraler Informationspunkt, der verschiedene Systeme miteinander verbindet und Abläufe erheblich vereinfacht.

Konfigurationen, Statuswerte, Objektdaten und Beziehungen lassen sich automatisiert an externe Systeme übergeben oder aus diesen übernehmen. Änderungen, die in einem angeschlossenen System vorgenommen werden, können sofort in der CMDB abgebildet werden – ohne manuellen Aufwand und ohne doppelte Datenhaltung.

Die API ermöglicht es Unternehmen, ihre Prozesse flexibel zu erweitern, Workflows zu automatisieren und Informationen genau dort verfügbar zu machen, wo sie benötigt werden.

Vorteile:

- Automatischer Datenaustausch zwischen CMDB und Dritt-Systemen

- Bidirektionale Synchronisierung von Assets, Statuswerten, Beziehungen und Metadaten

- Keine doppelte Pflege dank zentraler, einheitlicher Datenquelle

- Flexible Integration in bestehende Softwarelandschaften und eigens entwickelte Tools

- Automatisierung von Abläufen (z. B. Erstellung neuer Tickets, Discovery-Updates, Monitoring-Warnungen)

- Höhere Datenqualität, da Informationen stets aktuell und konsistent gehalten werden

- Optimale Grundlage für Prozesse, Reporting, Audits und ITSM-Workflows

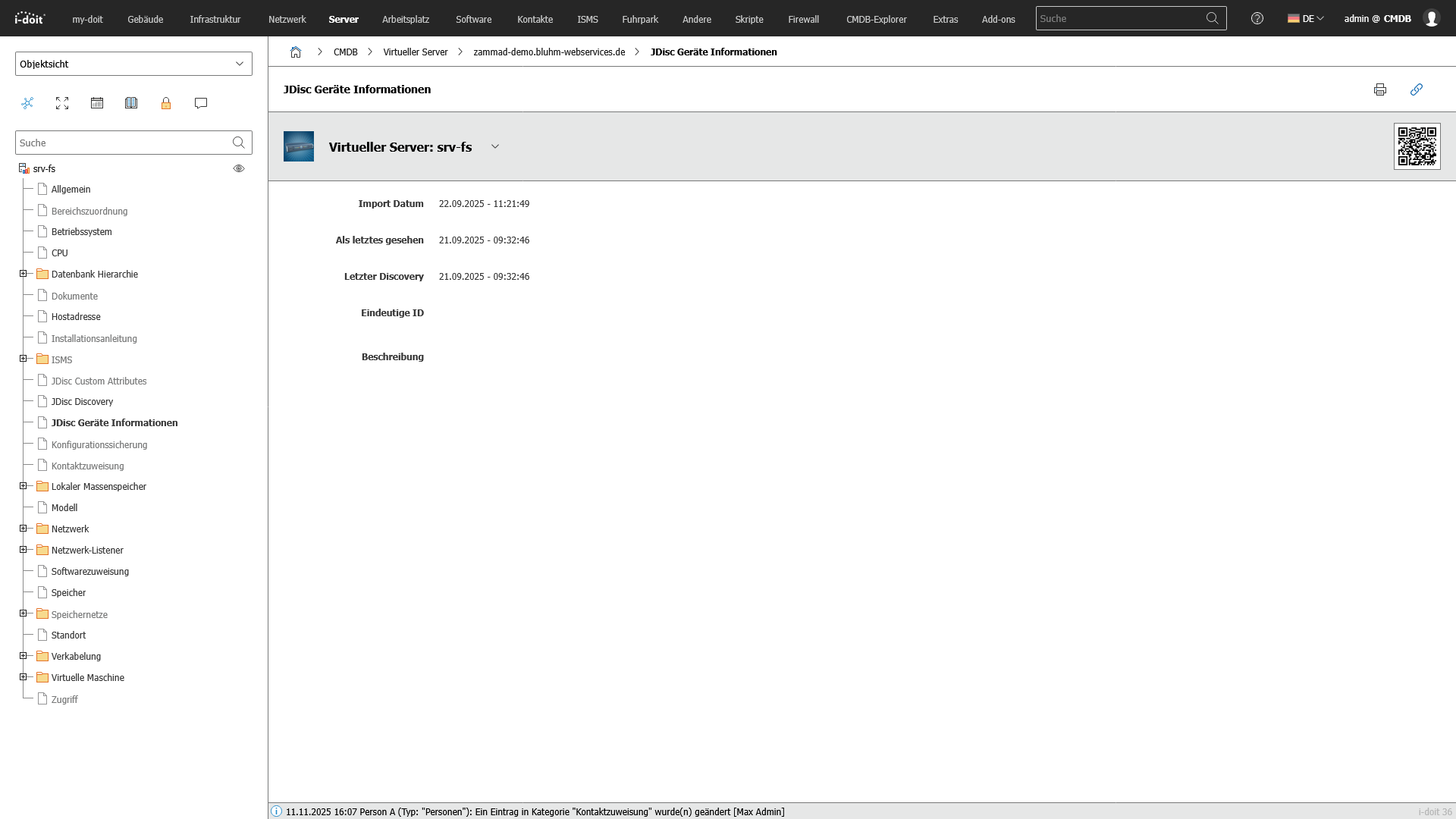

4. Inventarisierung mit QR-Codes

Assets vor Ort sofort erfassen, identifizieren und direkt in der CMDB aktualisieren.

Mit der CMDB i-doit lässt sich die gesamte Inventarisierung digitalisieren und durch den Einsatz von QR-Codes erheblich vereinfachen. Jedes Asset, von Servern und Netzwerkkomponenten bis hin zu mobilen Endgeräten, Möbeln oder Werkzeugen, erhält einen eindeutigen QR-Code, der direkt auf die Assets in i-doit verweist. Dadurch werden Informationen vor Ort sofort abrufbar und Änderungen können direkt am Objekt erfasst werden.

Über mobile Endgeräte lassen sich Hardware, Softwarestände, Standorte, Verantwortlichkeiten oder Wartungsinformationen schnell und fehlerfrei aktualisieren. Die QR-Code-Funktion unterstützt sowohl interne Prozesse als auch Audits, Inventurprüfungen und lifecycle-basierte Dokumentation.

Vorteile:

- Schnelle, ortsnahe Inventarisierung mittels Smartphone oder Tablet

- Reduzierte Fehlerquote durch automatisierte Zuordnung

- Zentral gepflegte Daten als Grundlage für Audits und ITSM-Prozesse

- Transparente Dokumentation von Standort- und Zustandsänderungen

- Ideal für Inventuren, Umzüge, Technikwechsel und lifecycle-basierte Prozesse

5. Verwaltung mobiler Endgeräte

Smartphones, Tablets und Laptops zentral steuern, dokumentieren und sicher verwalten.

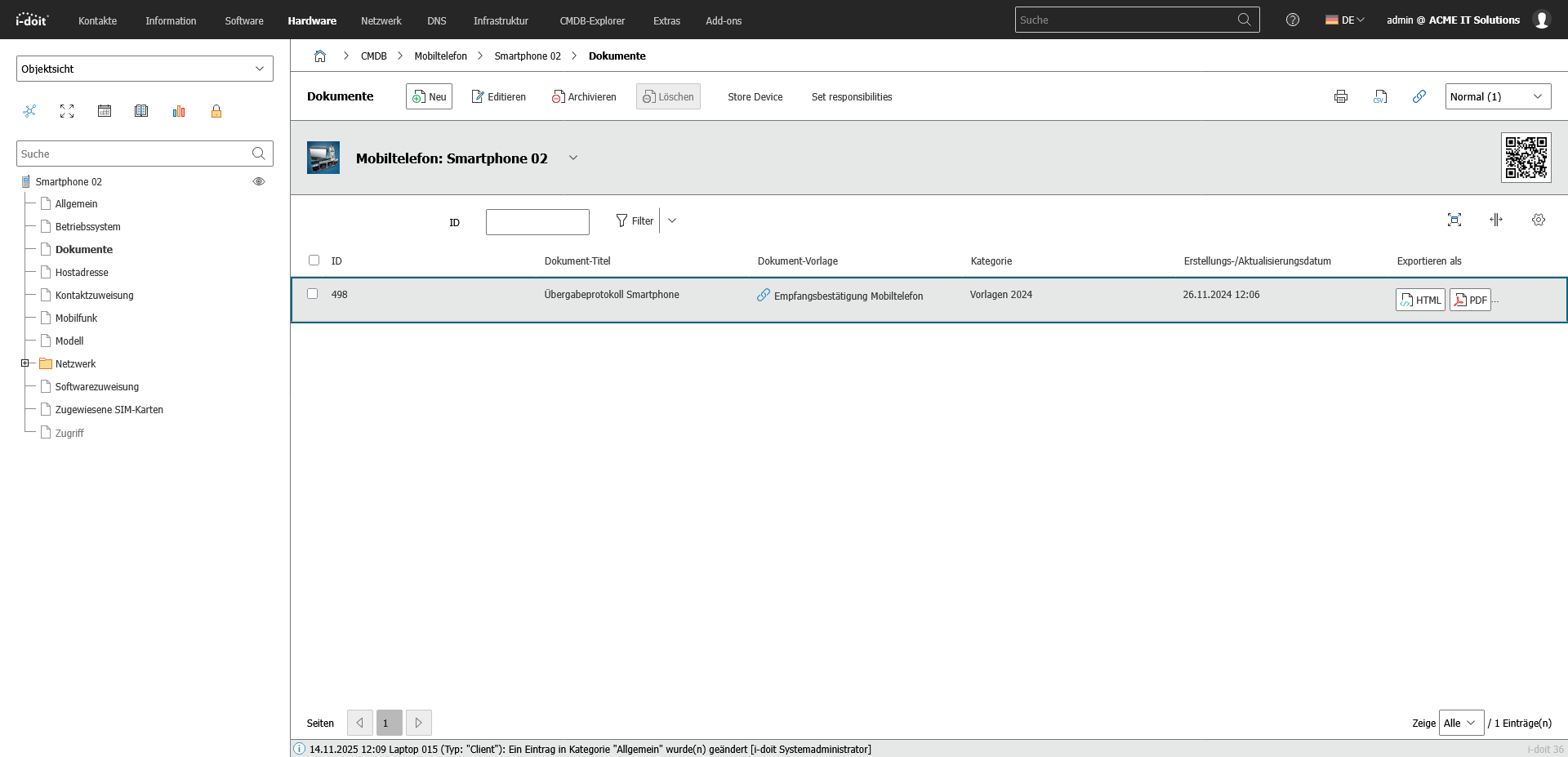

Mit i-doit lassen sich mobile Endgeräte wie Smartphones, Tablets, Laptops und Zubehör zentral, vollständig und revisionssicher verwalten. Alle relevanten Informationen – von Seriennummern über Verträge bis hin zu installierten Apps und Sicherheitsrichtlinien – werden übersichtlich erfasst und mit Nutzern, Standorten und Services verknüpft. Dadurch behalten Unternehmen jederzeit den Überblick über Bestände, Verantwortlichkeiten und Lebenszyklen.

Durch die Verknüpfung mit MDM-Systemen, Inventarisierungswerkzeugen oder Active Directory können Geräte automatisch synchronisiert und aktuell gehalten werden. Richtlinien, Sicherheitsanforderungen und Compliance-Vorgaben werden transparent dokumentiert und mit den jeweiligen Assets abgebildet. Ausfälle, Verlustfälle und Gerätewechsel können effizient nachverfolgt und gesteuert werden.

Vorteile:

- Transparente Verwaltung aller mobilen Geräte im Unternehmen

- Reduzierte Risiken durch dokumentierte Sicherheits- und Compliance-Vorgaben

- Automatische Aktualisierung über MDM- oder AD-Schnittstellen

- Schnellere Prozesse bei Onboarding, Gerätetausch oder Verlustfällen

- Zentrale Datenbasis als Grundlage für Audits, ITSM und Budgetplanung

.png?width=300&name=Contact%20(1).png)

Buchen Sie Ihre persönliche Live-Demo

Unser i-doit Team nimmt sich gerne Zeit, um Sie bei Ihrem Anwendungsfall persönlich zu beraten.

Integrationen

i-doit lässt sich nahtlos mit IT Service-Desk-Systemen verbinden, um Ihre Support-Prozesse zu optimieren. Beispiele für kompatible Systeme sind ((OTRS)) Community Edition, KIX Service Management und Zammad.

Durch die flexible API kann i-doit mit zahlreichen Softwarelösungen integriert werden, unter anderem mit ERP Systemen.

Um automatisiert Daten und Assets zu Ihrem i-doit System hinzuzufügen, empfehlen wir die Verwendung von spezialisierten Inventarisierungs-Systemen, wie JDisc oder OCS.

Mit i-doit dokumentieren Sie Ihre Netzwerktopologie detailliert und übersichtlich und können Integrationen einbinden.

Für eine zentrale und sichere Benutzer- und Rechteverwaltung kann i-doit in Verzeichnisdienste wie LDAP oder Active Directory integriert werden.

i-doit ist wie gemacht für den gemeinsamen Betrieb von Monitoring Systemen. Beispiele sind hier: Nagios oder Checkmk.

Passende Add-ons

Unsere Add-ons für modulare Funktionserweiterung

Erstellen Sie leistungsstarke Automatisierungen ohne Programmierkenntnisse ganz einfach nach einem Zeitplan oder manuell per Knopfdruck starten.

Erhalten Sie 4 leistungsstarke Add-ons zum Preis von 2! Flows, Documents, Analysis and Forms.

Dokumente auch als PDF automatisch erstellen mit tagesaktuellen Daten (z.B. Hardware-Übergabeschein oder Desaster Recovery Plan).

Automatisieren Sie den Betrieb Ihres Rechenzentrums mit den aktuellen Daten aus der CMDB. Ereignisse (Events) lösen die weiteren Prozesse aus und steuern diese.

Das Maintenance Add-on unterstützt die Planung, Durchführung und Dokumentation von Wartungen und Prüfungen. Wartungsintervalle, Termine und Zuständigkeiten werden zentral verwaltet und direkt mit den jeweiligen Geräten, Anlagen oder Systemen verknüpft.

Mit dem API Add-on lassen sich Daten automatisiert in i-doit lesen, schreiben und aktualisieren. Perfekt für Integrationen mit Ticket-Systemen, Inventarisierungs-Tools oder eigenen Automationen.

Add-on für mächtige Datenanalyse. Berechnen Sie Servicekosten, prüfen Sie die Datenqualität der CMDB und führen Sie Ausfallsimulationen durch.

Erstellen Sie auf einfache Weise Formulare, die Sie Nutzern zur vereinfachten Dateneingabe zur Verfügung stellen. Beispiel: Hardware oder Waren selbst dokumentieren lassen.

Bauen Sie ein Information-Security-Management-System mit Risikoanalyse und -management nach ISO 27001 auf.

Integrieren Sie das Monitoring-System Checkmk2 in i-doit. Abgleiche zwischen SOLL und IST aus CMDB und Monitoring werden damit unterstützt.

Hinterlegen Sie Buttons mit eigenen Triggern und starten Sie IT-Prozesse direkt aus i-doit –z.B. das automatische Deployen einer virtuellen Maschine.

Mit diesem Add-on können Sie ein Managementsystem für die Informationssicherheit (ISMS) nach IT-Grundschutz-Methodik des BSI erstellen.